что это такое и расшифровка аббревиатуры

Для КНС расшифровка аббревиатуры — канализационная насосная станция. Блочно-модульные гидротехнические сооружения используют при строительстве для обслуживания большого количества потребителей. Идеальные характеристики оборудования таковы:

- насосы выкачивают содержимое до дна и могут перекачивать стоки с большим содержанием мусора;

- конструкция корпуса позволяет удалять плавающие вещества и осадки, что предотвращает поломку насосов;

- доступ к агрегатам и узлам комфортный, удобно эксплуатировать систему и проводить регламентные работы.

Компания «Чистый сток» поставляет именно такие КНС своим заказчикам.

Насосное оборудование

В комплекте идут насосы с максимальной производительностью. Основные модули канализационных станций — моноблочные, винтовые, погружные, центробежные одноступенчатые. Система масляного охлаждения с замкнутым контуром эффективно отводит тепло, исключает перегрев. Оборудование в полной мере соответствует нормативным требованиям. Оно потребляет минимум электроэнергии, откачивает содержимое резервуара до самого дна. Насосы способны справиться с перекачкой стоков, которые загрязнены крупными и длинноволокнистыми включениями.

Оборудование в полной мере соответствует нормативным требованиям. Оно потребляет минимум электроэнергии, откачивает содержимое резервуара до самого дна. Насосы способны справиться с перекачкой стоков, которые загрязнены крупными и длинноволокнистыми включениями.

Характеристики корпуса КНС

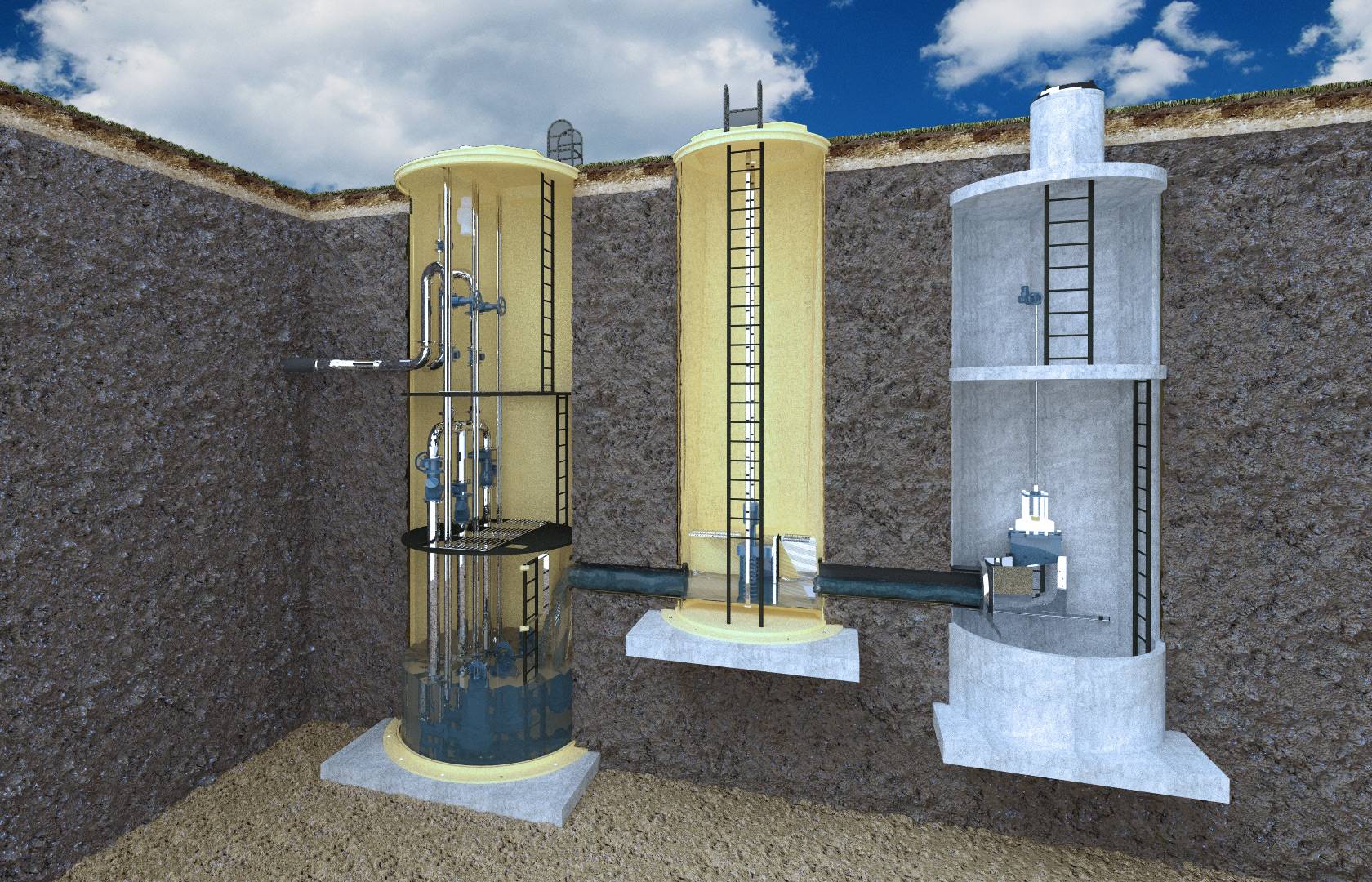

На фото изображена 3D-модель станции. Чтобы исключить деформацию резервуара и заиливание дна, решения обладают следующими конструктивными особенностями:

- Дно конической формы. Автоматическая система взмучивает осадок, предотвращает образование твердых отложений.

- Прочный стеклопластик. Материал с плотностью 1,9 г/см³ и толщиной стенки 25 мм стабильно держит форму в любых условиях.

Заказчики КНС надежно защищены от типичных проблем, связанных с эксплуатацией и обслуживанием оборудования.

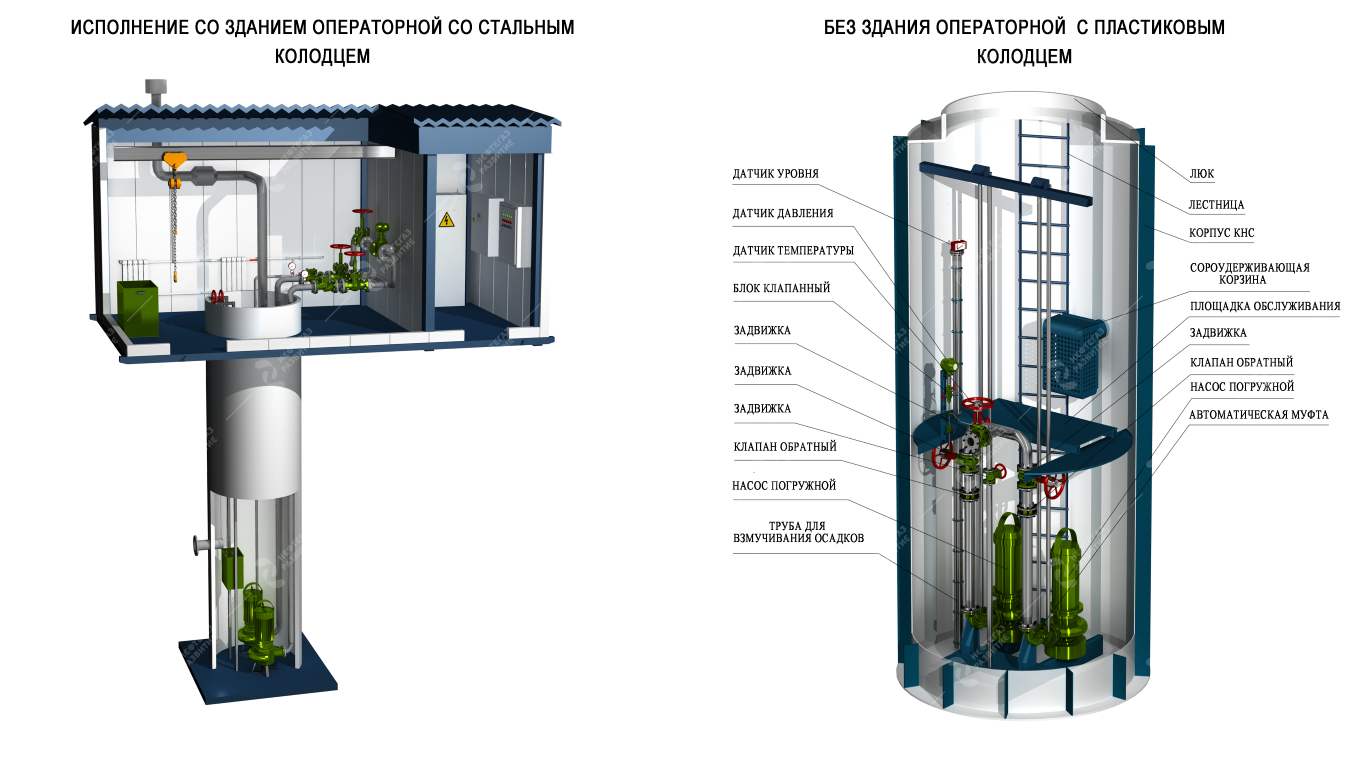

Сороулавливающая корзина

Чтобы исключить попадание в резервуар крупного мусора, насосные станции оборудованы сороулавливающими корзинами. Они поднимаются и опорожняются в автоматическом режиме. Прозор между сегментами составляет не более 26 мм. Прутки изготовлены из нержавеющей стали марки ASI 304, что исключает риск образования коррозии. Корзины могут работать без опорожнения в течение трех суток. В них предусмотрен конструктив самоотжима.

Они поднимаются и опорожняются в автоматическом режиме. Прозор между сегментами составляет не более 26 мм. Прутки изготовлены из нержавеющей стали марки ASI 304, что исключает риск образования коррозии. Корзины могут работать без опорожнения в течение трех суток. В них предусмотрен конструктив самоотжима.

Между подводящим коллектором и насосами есть перегородка, интегрированная в корпус. Она предотвращает образование пены, позволяет отводить воздух из поступающих сточных вод.

Обслуживающая площадка

На фото — 3D-модель площадки. Чтобы обеспечить удобное обслуживание и эксплуатацию станции, в ее конструкции есть обслуживающая площадка. Она изготовлена из металла с антискользящим покрытием и позволяет получить доступ к насосам и другим узлам по всему диаметру резервуара. В устройстве КНС предусмотрены люки для осмотра насосов.

Конструктивные особенности

Для подъема насосов в составе канализационных станций есть подъемный механизм стационарного типа с возможностью автоматического перекидывания. Элементы механизма выполнены из нержавеющей стали марки ASI 304 и выше. Есть и другие особенности:

Элементы механизма выполнены из нержавеющей стали марки ASI 304 и выше. Есть и другие особенности:

- Видеонаблюдение. Позволяет обеспечить непрерывный мониторинг оборудования внутри КНС. Сигнал выводится на монитор обслуживающей компании.

- Благоустройство. Есть возможность залить на территории станции заказчика площадку из бетона с лотками для водоотведения и осветительными приборами.

- Автоматическая трубная муфта. Крепится к дну КНС, упрощает процесс подъема насосов для планового осмотра или профилактического обслуживания.

- Фланцевое соединение с запорным устройством. Установлено на напорной линии. Позволяет подключить мобильный насос, если не работают основные или идет сервисное обслуживание.

- Сертификаты соответствия на запорную арматуру. В документах есть обязательные ссылки на возможность использования в составе канализационных сетей.

- Шиберные затворы на входных патрубках. Есть электрический привод, возможность вывести шток на поверхность.

В случае аварии предусмотрено ручное управление.

В случае аварии предусмотрено ручное управление. - «Горячая» замена оборудования без остановки КНС. Обвязка и компоновка позволяют реализовать п.8.2.1. СП 32.13330.2012 «Канализация. Наружные сети и сооружения».

- Аварийно-регулирующий колодец перед станцией. Позволяет подключить мобильный насос к напорной сети для откачки стоков при выполнении ремонтных работ.

- Приточно-вытяжная вентиляция. В проекте есть система вентиляции. За очистку отвечает угольный фильтр. Позволяет выводить наружу токсичные газы, характерные для канализации.

- Заводская маркировка. На всех трубопроводах и фасонных частях, к которым относятся фланцы, переходы, отводы, тройники. Упрощает замену деталей, не нужно подбирать по параметрам.

- Шильдики с данными производителя. На всем оборудовании есть информация об основных технических характеристиках: потребление энергии, масса, габаритные размеры.

- Гильзы с гермовтулками. Расположены на кабельных вводах и на подводящих, напорных трубопроводах.

Состоят из двух фланцев со стяжными болтами и эластомерами между ними.

Состоят из двух фланцев со стяжными болтами и эластомерами между ними.

Специальная емкость позволяет собирать и отжимать мусор из сороулавливающей корзины. Герметичные люки изготовлены из листовой стали. Поверхность покрыта полимерной краской. Люки оснащены доводчиками, защитными замками и другой фурнитурой. На расстоянии 0,5 м от дна резервуара по всей длине установлена лестница для обслуживания канализационной станции. Широкие удобные ступени покрыты антикоррозионным составом.

Автоматизация

За автоматизацию насосной станции отвечает контроллер производства Российской Федерации типа «Овен» или аналогичный. Управляющее устройство передает информацию через интерфейсы ethernet, 485 и USB. Для бесперебойной работы поплавковых датчиков они оснащены защитными кожухами, а каплевидная форма не дает скапливаться грязи на поверхности.

Принцип работы КНС — принять в резервуар большой объем стоков из канализационных труб и выкачать их наружу с помощью мощных насосов.

Оператор может управлять насосами в ручном режиме, если на КНС произошла авария. Один раз в сутки предусмотрена смена чередования насосов, которые оборудованы световыми индикаторами для контроля работы. Их электродвигатели имеют систему частотного регулирования.

Чтобы соблюдать требования постановления Правительства об импортозамещении, на станциях установлены преобразователи частоты производства РФ. Шкаф управления защищен по стандартам IP 65-67. Он не замерзает зимой благодаря встроенной системе подогрева и не перегревается летом из-за работы принудительной вентиляции. Если шкаф предполагается устанавливать на улице, он поставляется в антивандальном исполнении. Есть козырек, защищающий от осадков.

Электромагнитный прибор учета объема перекачанных стоков монтируется не ближе, чем 10 Ду после насосного оборудования. Он способен передавать информацию на сервер «Взлет СП». При отключении электричества резервное питание включается автоматически.

При возникновении аварийных ситуаций сигнал об этом поступает на SIM-карты с номерами, которые указал заказчик. Данные идут по каналу GSM и достигают цели даже в большом удалении от вышек мобильных операторов.

Данные идут по каналу GSM и достигают цели даже в большом удалении от вышек мобильных операторов.

Заказчик КНС получает всю техническую информацию о работе КНС: наработка насосов в часах, напряжение на вводах тока, уровень сточных вод в резервуаре и параметры протока.

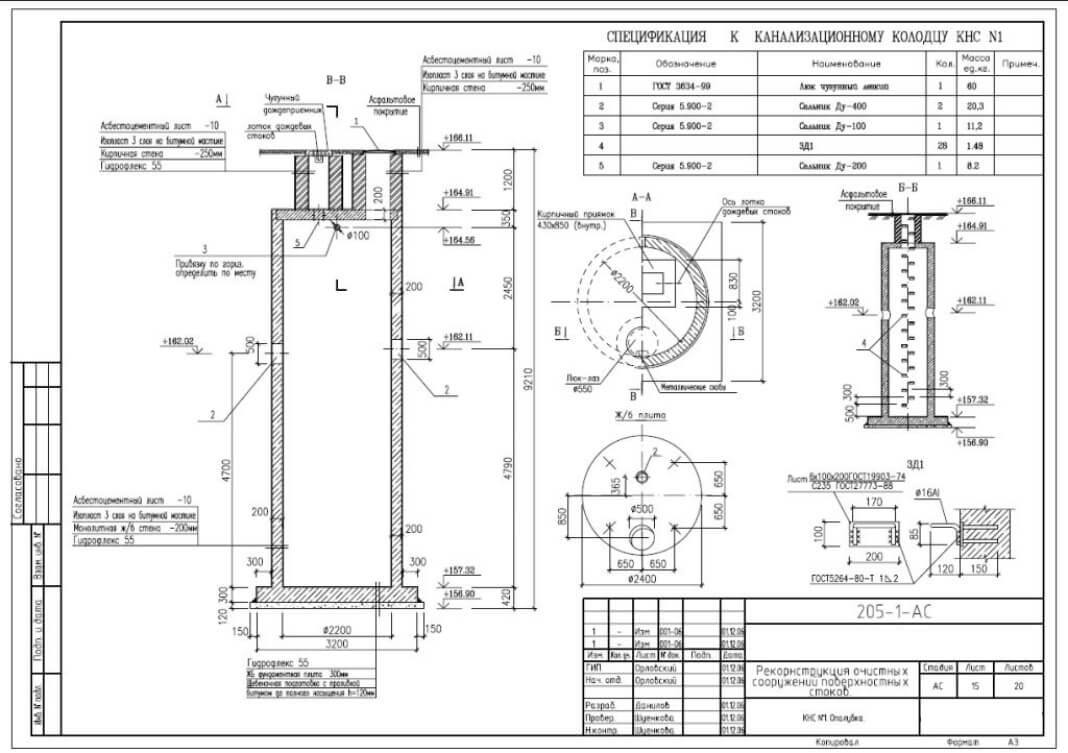

Блок-контейнер

Для защиты канализационной станции от внешних воздействий в проекте есть блок-контейнер. На фото представлена 3D-модель. В него выводится запорная и регулирующая арматура. Сооружение полностью соответствует действующим нормативам. Вариант исполнения предусмотрен по УХЛ: категория 1 по ГОСТ 15150-69.

Крыша и стены сооружения изготовлены из сендвич-панелей. Материалы имеют толщину не менее 100 мм. Каркас из металла соответствует СП 16.13330.2017 «Стальные конструкции». Антикоррозийная обработка — грунтовка ЭП-0199, толщина слоя составляет 70 мкм. Контейнеры обработаны огнезащитным составом «Прометей-конструктив», что сводит на нет риск возгораний.

Полы теплоизолированы с помощью минеральной ваты «Термостена», а покрытие выполнено из алюминиевых листов с рифленой текстурой, соответствующих ГОСТ 21631-76. Предусмотрено распашное пластиковое окно и одностворчатая утепленная металлическая дверь.

Предусмотрено распашное пластиковое окно и одностворчатая утепленная металлическая дверь.

Для доступа на кровлю блок-контейнера в проекте есть лестница с ограждением. Сооружение имеет системы отопления и освещения, в том числе аварийные.

Автоматическая система сбора и перекачки сточных вод — вот что такое КНС в составе канализации. Станции применяют на промышленных предприятиях с большим количеством «мокрых» помещений. Гидротехнические сооружения используют для оптимизации водоотведения в жилых комплексах. Блочное исполнение позволяет гибко проектировать отказоустойчивые системы под нужды заказчика.

Популярные категории:

- Оборудование

Все категории

КНС | это… Что такое КНС?

ТолкованиеПеревод

- КНС

- КНС

Комиссия ООН по наркотическим средствам

организация

Источник: http://www.

penza.aids.ru/downloads/UNO.htm

penza.aids.ru/downloads/UNO.htmКНС

комбайн навесной силосоуборочный

Словарь: С. Фадеев. Словарь сокращений современного русского языка. — С.-Пб.: Политехника, 1997. — 527 с.

КНС

калориметр для определения цвета светлых нефтепродуктов

в маркировке, энерг.

Источник: http://bioeco.ru/html/pribori/kknp/1_12_1.htm

Примеры использованияКНС-1

КНС-2

КНС

комплексная навигационная система

Словарь: С. Фадеев. Словарь сокращений современного русского языка. — С.-Пб.: Политехника, 1997. — 527 с.

КНС

коэффициент нестабильности

кардиология

мед.

Источник: http://ecg.

ru/pub/article/ragozin/001/index.html

ru/pub/article/ragozin/001/index.htmlКНС

консультативно-наблюдательный совет

Источник: http://www.russnic.ru/doccounc.htm

КНС

канализационная насосная станция

канализационно-насосная станцияКНС

комитет незаможных селян, комнезам

УССР, 1920—1933

КНС

комплекс навигационных средств

КНС

Камерунский национальный союз

политическая партия в ОРК

полит.

КНС

кремний на сапфире

полупроводниковая структура

физ.

Словарь: С. Фадеев. Словарь сокращений современного русского языка. — С.-Пб.

: Политехника, 1997. — 527 с.

: Политехника, 1997. — 527 с.КНС

космическая навигационная система

косм.

КНС

компрессорная насосная станция

- КНС

- КНЦ

кустовая насосная станция

энерг.

- КНЦ

нефт.

КНС

курсы начальников «стай»

скаутск.

КНС

кодовый неоновый светомаяк

КНС

крутонаклонный сепаратор

угольная промышленность

Источник: http://www.svoruem.com/forum/443.html

КНС

консультативный научный совет

например: КНС Фонда «Сколково»

образование и наука

Источник: http://www.

i-gorod.com/newslist/20101015-kns1/

i-gorod.com/newslist/20101015-kns1/КНС

клеточная нейронная сеть

Источник: http://www.2.uniyar.ac.ru/users/departament/d0/bibl/4/ovec.pdf

КНС

Комитеты народного сопротивления

группировка

ПалестинаИсточник: http://www.izvestia.ru/news/news139787/

КНС

комиссия по надзору за страхованием

Источник: http://www.kommersant.ru/doc-y.html?docId=590847&issueId=23455

Пример использованиялитовская государственная КНС

КНС

коррекция неотложных состояний

ср. ОКНС

мед.

Источник: http://medgazeta.rusmedserv.com/2004/14/article_932.html

Пример использованияотделение КНС

КНС

Комитет национального спасения

с ноября 2004

Украина

Источник: http://www.

newsru.com/world/26nov2004/vote.html

newsru.com/world/26nov2004/vote.html

Словарь сокращений и аббревиатур.

Академик.

2015.

Игры ⚽ Поможем написать курсовую

- РЦСЭ

- АМСНСБ

Полезное

Частотный анализ — 101 Вычисления

Опубликовано администратором

Рубрика: Информатика, Вычислительные концепции, Криптография

В криптографии частотный анализ — это изучение частоты букв или групп букв в зашифрованном тексте. Этот метод используется для взлома шифров замены (например, моноалфавитного шифра замены, шифра сдвига Цезаря, шифра Ватсьаяна).

Частотный анализ состоит из подсчитывает появление каждой буквы в тексте. Частотный анализ основан на том факте, что в любом фрагменте текста определенные буквы и сочетания букв встречаются с разной частотой. Например, в разделе английского языка буквы E, T, A и O являются наиболее распространенными, а буквы Z, Q и X используются не так часто.

Например, в разделе английского языка буквы E, T, A и O являются наиболее распространенными, а буквы Z, Q и X используются не так часто.

Следующая диаграмма показывает частотность каждой буквы алфавита для английского языка:

Мы можем предположить, что большинство образцов текста, написанного на английском языке, имеют аналогичное распределение букв. Однако это верно только в том случае, если образец текста достаточно длинный. Очень короткий текст может привести к существенно другому распределению.

При попытке расшифровать зашифрованный текст на основе шифра подстановки мы можем использовать частотный анализ, чтобы определить наиболее повторяющиеся буквы в зашифрованном тексте и, следовательно, сделать гипотезу того, как эти буквы были закодированы (например, E, Т, А, О и др.). Это поможет нам расшифровать некоторые буквы в тексте. Затем мы можем распознать шаблонов/слов в частично декодированном тексте, чтобы идентифицировать больше замен.

Вы можете выполнить частотный анализ следующего текста, чтобы попытаться расшифровать этот текст шаг за шагом:

Ваша задача:

Выполните частотный анализ, чтобы расшифровать следующие шифры.

Шифр #1Шифр #2Шифр #3Шифр #4Шифр #5Шифр #6Шифр #7Шифр #8

Посмотреть подсказку

Звездные войны: открытие ползания

JPXXJI ПОЧВА JVUI UEON XKCX XKI TCJCWXPW IYAPGI KCL LIWGIXJM HITVE WOELXGVWXPOE OE C EIN CGYOGIS LACWI LXCXPOE IDIE YOGI AONIGQVJ XKCE XKI QPGLX SGICSIS SICXK LXCG.

NKIE WOYAJIXIS, XKPL VJXPYCXI NICAOE NPJJ LAIJJ WIGXCPE SOOY QOG XKI LYCJJ HCES OQ GIHIJL LXGVTTJPET XO GILXOGI QGIISOY XO XKI TCJCZM…»

Посмотреть подсказку

Звездные войны открывающий скан

RJKNPAGN KNS WSRKN HKRF NRH TSSX WSHKFPCSW, OIBSFORJ KFPPBH NRYS WFOYSX KNS FSTSJ QPFMSH QFPI KNSOF NOWWSX TRHS RXW BAFHASW KNSI RMFPHH KNS GRJREC.

RJKNPAGN KNS WSRKN HKRF NRH TSSX WSHKFPCSW, OIBSFORJ KFPPBH NRYS WFOYSX KNS FSTSJ QPFMSH QFPI KNSOF NOWWSX TRHS RXW BAFHASW KNSI RMFPHH KNS GRJREC. SYRWOXG KNS WFSRWSW OIBSFORJ HKRFQJSSK, R GFPAB PQ QFSSWPI QOGNKSFH JSW TC JADS HDCVRJDSF NRH SHKRTJOHNSW R XSV HSMFSK TRHS PX KNS FSIPKS OMS VPFJW PQ NPKN.

KNS SYOJ JPFW WRFKN YRWSF, PTHSHHSW VOKN QOXWOXG CPAXG HDCVRJDSF, NRH WOHBRKMNSW KNPAHRXWH PQ FSIPKS BFPTSH OXKP KNS QRF FSRMNSH PQ HBRMS…»

Посмотреть подсказку

Звездные войны: открытие ползания

ZRIH HTEBFBZIHZ SLWTSTQZ, PQVTF ZRT GTBVTFHRIE LD ZRT SYHZTFILP IQ Zrt xbgbjy.

HTQBZLF BSIVBGB, ZRT DLFSTF NPTTQ LD QBKLL, IH FTZPFQIQX ZL ZRT XBGBOZIO HTQBZT ZL WLZT LQ ZRT OFIZIOBG IHHPT LD OFTBZIQX BQ BFSY LD ZRT FTEPKGIO ZL BHHIHZ ZRT LWTFMRTGSTV CTVI …»

Посмотреть подсказку

Звездные войны начальный скан

VSP FWO, JBGX JRO, PWX GBBD? FWO IWBBJX PWUJ RJ BSA NBRK? RDL PWXO GRO FXKK RJM FWO IKUGV PWX WUNWXJP GBSDPRUD? FWO, 35 OXRAJ RNB, EKO PWX RPKRDPUI? FWO LBXJ AUIX CKRO PXQRJ? FX IWBBJX PB NB PB PWX GBBD UD PWUJ LXIRLX RDL LB PWX BPWXA PWUDNJ, DBP VXIRSJX PWXO RAX XRJO, VSP VXIRSJX PWXO RAX WRAL, VXIRSJX PWRP NBRK FUKK JXATX PB BANRDUZX RDL GXRJSAX PWX VXJP BE BSA XDXANUXJ RDL JMUKKJ, VXIRSJX PWRP IWRKKXDNX UJ BDX PWRP FX RAX FUKKUDN PB RIIXCP, BDX FX RAX SDFUKKUDN PB CBJPCBDX, RDL BDX FWUIW FX UDPXDL PB FUD, RDL PWX BPWXAJ, PBB».

VSP FWO, JBGX JRO, PWX GBBD? FWO IWBBJX PWUJ RJ BSA NBRK? RDL PWXO GRO FXKK RJM FWO IKUGV PWX WUNWXJP GBSDPRUD? FWO, 35 OXRAJ RNB, EKO PWX RPKRDPUI? FWO LBXJ AUIX CKRO PXQRJ? FX IWBBJX PB NB PB PWX GBBD UD PWUJ LXIRLX RDL LB PWX BPWXA PWUDNJ, DBP VXIRSJX PWXO RAX XRJO, VSP VXIRSJX PWXO RAX WRAL, VXIRSJX PWRP NBRK FUKK JXATX PB BANRDUZX RDL GXRJSAX PWX VXJP BE BSA XDXANUXJ RDL JMUKKJ, VXIRSJX PWRP IWRKKXDNX UJ BDX PWRP FX RAX FUKKUDN PB RIIXCP, BDX FX RAX SDFUKKUDN PB CBJPCBDX, RDL BDX FWUIW FX UDPXDL PB FUD, RDL PWX BPWXAJ, PBB». View Hint

Пункт назначения Moon – Наиболее часто встречающиеся буквы: буква «E» и буква «O»

CZMVU R DRE NYF JRZCVU KF JVR 90 020 РЭУ YV KFCU LJ FW YZJ CZWV

ZE KYV CREU FW JLSDRIZEVJ

JF NV JRZCVU LG KF KYV JLE

‘KZC NV WFLEU R JVR FW XIVVE

REU NV CZMVU SVEVRKY KYV NRMVJ

ZE FLI PVCCFN JLSDRIZEV 9002 0 NV RCC CZMV ZE R PVCCFN JLSDRIZEV

PVCCFN JLSDRIZEV, PVCCFN JLSDRIZEV

NV RCC CZMV ZE R PVCCFN JLSDRIZEV

PVCCFN JLSDRIZEV, PVCCFN JLSDRIZEV

REU FLI WIZVEUJ RIV RCC RSFRIU

DREP DFIV FW KYVD CZMV EVOK UFFI

REU KYV SREU SVXZEJ KF GCRP

NV RCC CZMV ZE R PVCCFN JLSDRIZEV 9 0020 PVCCFN JLSDRIZEV, PVCCFN JLSDRIZEV

NV RCC CZMV ZE R PVCCFN JLSDRIZEV

PVCCFN JLSDRIZEV, PVCCFN JLSDRIZEV

(WLCC JGVVU RYVRU DI.

GRIBVI, WLCC JGVVU RYVRU

GRIBVI, WLCC JGVVU RYVRU WLCC JGVVU RYVRU ZK ZJ, JVIXVREK

RTKZFE JKRKZFE, RTKZFE JKRKZFE 9002 0 RPV, RPV, JZI, WZIV

TRGKRZE, TRGKRZE)

RJ NV CZMV R ЧЗВВ ФВ ВРЖВ

VMVIPFEV FW LJ YRJ RCC NV EVVU (YRJ RCC NV EVVU)

JBP FW SCLV (JBP FW SCLV) REU JVR FW XIVVE (REU JVR FW XIVVE)

ZE FLI PVCCFN JLSDRIZEV (ZE FLI PVCCFN, JLSDRIZEV, YR YR) 9002 0 НВ RCC CZMV ZE R PVCCFN JLSDRIZEV

PVCCFN JLSDRIZEV, PVCCFN JLSDRIZEV

NV RCC CZMV ZE R PVCCFN JLSDRIZEV

PVCCFN JLSDRIZEV, PVCCFN JLSDRIZEV

NV RCC CZMV ZE R PVCCFN JLSDRIZEV

PVCCFN JLSDR IZEV, PVCCFN JLSDRIZEV

NV RCC CZMV ZE R PVCCFN JLSDRIZEV

PVCCFN JLSDRIZEV, PVCCFN JLSDRIZEV»

Посмотреть подсказку

Песня The Beatles

WH WGB’H VOFR HC

BCHVWBU HC YWZZ CF RWS T CF

OBR BC FSZWUWCB, HCC

WAOUWBS OZZ HVS DSCDZS

ZWJWBU ZWTS WB DSOQS

MCI, MCI AOM GOM W’A O RFSOASF

PIH W’A BCH HVS CBZM CBS

W VCDS GCASROM MCI KWZZ XCWB IG

OBR HVS KCFZR KWZZ PS OG CBS

WAOUWBS BC DC GGSGGWCBG

Вт KCBRSF WT MCI QOB

БК БССР ТКФ УФССР КФ ВИБУСФ

О ПФЧВСФВЦР СТ АОБ

WAOUWBS OZZ HVS DSCDZS

GVOFWBU OZZ HVS KCFZR

MCI, MCI AOM GOM W’A O RFSOASF

PIH W’A BCH HVS CBZM CBS

W VCDS GCASROM MCI KWZZ XCWB IG

OBR HVS K CFZR KWZZ ZWJS OG CBS

Посмотреть подсказку

Песня Джона Леннона

SPAASL KVLZ SBRL RUVD AOHA AOL NHSHJAPJ LTWPYL OHZ ZLJYLASF ILNBU JVUZAYBJAPVU VU H ULD HYTVYLK ZWHJL ZAHAPVU LCLU TVYL WVDLYMBS AOHU AOL MPYZA KYLHKLK KLHAO ZAHY.

ДОЛУ ЖВТВСЛАЛК, АОПЗ БСАПТХАЛ ДЛХВВУ ДПСС ЗВЛСС ЖЛЯХПУ КВВТ МВЙ АОЛ ЗТСС ИХУК ВМ ЙИЛИЛС ЗАЙБНСПУН АВ ЙЛЗАВЫЛ МИЛЛКВТ АВ АОЛ НШШЕФ…»

Просмотр Подсказка

Звёздные войны: начало ползания

Вам понравилось это испытание?

Нажмите на звездочку, чтобы оценить!

Средняя оценка 4.5 / 5. Всего голосов: 570

Голосов пока нет! Будьте первым, кто оценит этот пост.

Что такое расшифровка? Как работает расшифровка?

Обновлено 10.07.23

575 просмотров

Этот блог проведет вас через все основные понятия, связанные с дешифрованием, а также исследует его типы, преимущества, области применения и многое другое. Давайте начнем!

- Что такое расшифровка?

- Зачем нужна расшифровка?

- Типы расшифровки

- Как работает расшифровка?

- Преимущества и недостатки расшифровки

- Шифрование и дешифрование

- Заключение

Дешифрование может быть достигнуто автоматически или вручную и с помощью различных кодов или паролей. Но сначала давайте разберемся, что такое расшифровка.

Но сначала давайте разберемся, что такое расшифровка.

Что такое расшифровка?

Дешифрование — это преобразование данных, которые были зашифрованы и переведены в нечитаемый вид, обратно в незашифрованную форму. Искаженные данные извлекаются системой, преобразуются и преобразуются в тексты и изображения, понятные как читателю, так и системе. Проще говоря, дешифрование, по сути, является обратным шифрованию, которое требует кодирования данных, чтобы сделать их нечитаемыми, но совпадающие ключи дешифрования могут сделать их читаемыми.

Получатели должны иметь правильные инструменты расшифровки или декодирования, чтобы получить доступ к исходным данным. Расшифровка выполняется с использованием лучшего программного обеспечения для расшифровки, уникальных ключей, кодов или паролей. Исходный файл может быть в виде текстовых файлов, изображений, сообщений электронной почты, пользовательских данных и каталогов.

Исходный формат называется открытым текстом, а нечитаемый формат называется зашифрованным текстом. Стороны используют схему шифрования, называемую алгоритмом и ключами для шифрования и дешифрования сообщений в приватном разговоре. Алгоритм расшифровки также известен как шифр.

Стороны используют схему шифрования, называемую алгоритмом и ключами для шифрования и дешифрования сообщений в приватном разговоре. Алгоритм расшифровки также известен как шифр.

Получите 100% повышение!

Осваивайте самые востребованные навыки прямо сейчас!

Зачем нужна расшифровка?

Одной из основных причин наличия системы шифрования-дешифрования является конфиденциальность. Информация во Всемирной паутине подлежит проверке и доступу со стороны неавторизованных пользователей. Поэтому данные шифруются для предотвращения кражи данных.

Вот несколько важных причин, по которым используется расшифровка:

- Она помогает защитить конфиденциальную информацию, такую как учетные данные для входа, такие как имена пользователей и пароли.

- Обеспечивает конфиденциальность личных данных.

- Помогает гарантировать, что запись или файл останутся неизменными.

- Предотвращает плагиат и защищает интеллектуальную собственность.

- Это полезно для сетевых коммуникаций, таких как Интернет, где хакер может получить доступ к незашифрованным данным.

- Он позволяет безопасно защитить свои данные, не опасаясь, что кто-то другой получит к ним доступ.

Лицо, ответственное за расшифровку данных, получает приглашение или окно для ввода пароля для получения доступа к зашифрованной информации.

Непрерывная разработка алгоритмов для надежного шифрования в первую очередь предназначена для специалистов разведки и правоохранительных органов. Это гонка вооружений в вычислениях. Кроме того, аналогичные требования предъявляются к организациям, которым необходимо проводить проверки цифровой безопасности или восстанавливать утерянные пароли.

Кроме того, использование самых продвинутых форм расшифровки делает неизбежными дополнительные требования к вычислениям, что приведет к дальнейшей необходимости расшифровки.

Федеральные агентства и независимые поставщики программного обеспечения используют собственные алгоритмы расшифровки или стеганографии для предоставления готовых сетей, которые могут обеспечивать расшифровку на нескольких компьютерах во всей компании.

Запишитесь на курс Intellipaat Cyber Security и учитесь у опытных экспертов.

Типы дешифрования

Для шифрования и дешифрования пары ключей используется один алгоритм. Каждый из этих ключей используется для шифрования и дешифрования. Давайте рассмотрим некоторые из распространенных типов алгоритмов дешифрования, которые используются.

Тройной DES

Когда хакеры постепенно научились обходить алгоритм стандарта шифрования данных (DES), на смену ему был представлен тройной DES. Он использует три одиночных 56-битных ключа каждый. Со временем он был прекращен, но, несмотря на это, Triple DES по-прежнему предлагает безопасные решения для шифрования и дешифрования для оборудования в различных отраслях.

RSA

RSA — это алгоритм шифрования-дешифрования с открытым ключом. Это стандарт шифрования данных, а также один из подходов, используемых в программах PGP и GPG. Считается, что дешифрование RSA имеет асимметричный алгоритм, поскольку в нем используется пара ключей, в отличие от Triple DES. Открытый ключ используется для шифрования сообщения, а закрытый ключ используется для его расшифровки.

Считается, что дешифрование RSA имеет асимметричный алгоритм, поскольку в нем используется пара ключей, в отличие от Triple DES. Открытый ключ используется для шифрования сообщения, а закрытый ключ используется для его расшифровки.

Blowfish

Blowfish также был разработан для замены DES. С помощью этого симметричного шифра сообщения разбиваются на 64-битные блоки и шифруются по отдельности. Blowfish обеспечивает невероятную скорость и непревзойденную производительность. Поставщики хорошо использовали его бесплатную доступность в открытом доступе.

Twofish

Twofish является преемником Blowfish. Длина ключа, используемого для этого алгоритма, может достигать 256 бит, и для симметричного метода может быть достаточно только одного ключа. Twofish — один из самых быстрых в своем роде, который подходит как для программной, так и для аппаратной среды. Как и Blowfish, Twofish также бесплатен для всех, кто хочет его использовать.

AES

Хотя AES очень эффективен в своей 128-битной версии, он также может использовать 192- и 256-битные ключи для более надежного шифрования данных. Считается, что он устойчив ко всем атакам, за исключением грубой силы, которая декодирует сообщения с использованием всех комбинаций 128-, 192- или 256-битных криптосистем. Эксперты по кибербезопасности утверждают, что это может быть стандартом де-факто для шифрования данных.

Считается, что он устойчив ко всем атакам, за исключением грубой силы, которая декодирует сообщения с использованием всех комбинаций 128-, 192- или 256-битных криптосистем. Эксперты по кибербезопасности утверждают, что это может быть стандартом де-факто для шифрования данных.

Узнайте все о криптографии из этого видео.

Как работает расшифровка?

Чтобы понять, как обычно работает расшифровка, давайте рассмотрим случай с резервной копией Veeam. При попытке восстановить информацию из резервной копии Veeam зашифрованный файл резервной копии и репликация автоматически выполнят расшифровку в фоновом режиме или потребуют ключ.

Если для доступа к файлу резервной копии требуется пароль шифрования, если доступна база данных конфигурации репликации и резервная копия Veeam, ключ больше не нужен. Пароли из базы данных необходимы для открытия файла резервной копии. Информация доступна в фоновом режиме, и восстановление данных мало чем отличается от восстановления незашифрованных данных.

Информация доступна в фоновом режиме, и восстановление данных мало чем отличается от восстановления незашифрованных данных.

Доступ к автоматизированной информации возможен при соблюдении следующих требований:

- Файл резервной копии должен быть зашифрован на аналогичном сервере резервного копирования, который использует аналогичную базу данных конфигурации репликации и резервную копию Veeam.

- Файл резервной копии не следует исключать из консоли репликации и резервного копирования Veeam.

- Если пароли шифрования недоступны из базы данных конфигурации репликации и резервной копии Veeam, для получения доступа к зашифрованному файлу требуется ключ.

- Как только информация становится доступной со стороны источника, все последующие данные передаются обратно из пункта назначения. В результате можно избежать захвата информации, поскольку пароли шифрования не передаются обратно из исходной точки.

Чтобы получить представление о том, как работают хакеры и как этично заниматься хакерством? Запишитесь на курс этического взлома.

Следующий процесс отображает задачи VeeamZIP, резервное копирование и процедуры резервного копирования.

Импорт файла на резервный сервер. Replication & Veeam Backup отправит уведомление о том, что файл зашифрован и требует ключ. Ключ нужно ввести. Даже если пароль был изменен несколько раз или только один раз, ключ следует указать следующим образом:

- Для импорта файла .vbm необходимо указать текущий ключ, который использовался для шифрования файла в цепочке резервных копий. .

- Для импорта всего файла резервной копии требуется полный набор ключей, используемых для шифрования файлов в цепочке резервных копий.

Репликация и Veeam Backup проверяют отправленный пароль и создают ключ пользователя на его основе. При доступе к пользовательскому ключу Replication & Veeam Backup начинает расшифровку:

- Replication & Veeam Backup использует пользовательский ключ для расшифровки ключа хранилища

- Хранилище содержит основные сеансовые ключи и метаключ

- Сеансовый ключ расшифровывает блоки данных

- В конце концов зашифрованный файл может быть открыт

Учтите, что шаги до использования сеансового ключа необходимы, если файл, расшифрованный на резервном сервере, отличается от зашифрованного файла на резервном сервере.

Преимущества и недостатки расшифровки

Хотя причины использования расшифровки могут быть разными, надлежащая защита является одним из ключевых преимуществ и целей, которым она служит. Организация может иметь плавное управление с помощью расшифровки. Специалисты по кибербезопасности используют этот метод для предотвращения утечки конфиденциальной информации.

Однако основной проблемой при расшифровке является конфиденциальность данных. Расшифровка работает с риском отделения важной части рабочей силы. Возьмем пример сотрудника, который случайно вошел в свою электронную почту или банковский счет. Это может в любой момент вызвать инцидент с брандмауэром, если ключевые слова выбраны неправильно.

Таким образом, при расшифровке отказывается от конфиденциальности конечных пользователей. Невиновный сотрудник, не намеревающийся раскрывать конфиденциальные данные организации, может обнаружить, что его сетевой трафик наблюдается в результате непреднамеренного срабатывания брандмауэра.

Вооружитесь знаниями и инструментами для борьбы с киберугрозами. Запишитесь на наш курс по кибербезопасности в Дели и измените ситуацию к лучшему!

Шифрование и дешифрование

Давайте быстро рассмотрим разницу между шифрованием и дешифрованием из следующей сравнительной таблицы.

| Параметр | Шифрование | Расшифровка |

| Определение | Процесс преобразования обычных данных в нечитаемый формат во избежание несанкционированного доступа к конфиденциальным данным. | Процесс преобразования нечитаемых/зашифрованных данных в исходную форму, чтобы авторизованные пользователи могли их прочитать. |

| Процесс | Всякий раз, когда данные передаются между двумя отдельными машинами, они автоматически шифруются с использованием секретного ключа. | Получатель данных автоматически преобразует зашифрованные данные в исходную форму. |

| Место преобразования | Пользователь, отправляющий зашифрованные данные адресату. | Пользователь, который получает зашифрованные данные и преобразует их. |

| Пример | Отправка конфиденциальных документов пользователю. | Получение зашифрованных документов из источника и их расшифровка для чтения. |

| Использование алгоритма | В процессе шифрования-дешифрования используется один и тот же алгоритм с одним и тем же ключом. | Для шифрования используется один алгоритм, а дешифрование выполняется с помощью пары ключей, каждый из которых используется для шифрования и дешифрования. |

| Основная функция | Преобразование расшифровываемых сообщений в непонятную форму, чтобы их нельзя было интерпретировать | Преобразование непонятных сообщений в расшифровываемую форму, понятную людям |

Карьерный переход

Заключение

Сегодня мы узнали, что такое расшифровка, как расшифровать файл, а также его применения.

В случае аварии предусмотрено ручное управление.

В случае аварии предусмотрено ручное управление. Состоят из двух фланцев со стяжными болтами и эластомерами между ними.

Состоят из двух фланцев со стяжными болтами и эластомерами между ними. penza.aids.ru/downloads/UNO.htm

penza.aids.ru/downloads/UNO.htm ru/pub/article/ragozin/001/index.html

ru/pub/article/ragozin/001/index.html : Политехника, 1997. — 527 с.

: Политехника, 1997. — 527 с. i-gorod.com/newslist/20101015-kns1/

i-gorod.com/newslist/20101015-kns1/ newsru.com/world/26nov2004/vote.html

newsru.com/world/26nov2004/vote.html