Инструменты, лайфхаки и веселые моменты — Личный опыт на vc.ru

Рассказ одного из руководителя проектов компании АйТи Капитал

283

просмотров

Мобилизация команды для удаленной работы прошла на удивление легко. Во-первых, очень помог опыт коллег, поделившихся лайфхаками и основными сложностями, с которыми можно столкнуться, работая из дома. Во-вторых, сработало очень простое упражнение «Что я использую в работе каждый день?». С его помощью выявили набор регулярно используемых ресурсов от Интернета до мышки и определили, что нужно проверить, чтобы эти ресурсы работали стабильно (интернет – оплатить, для мышки – проверить батарейки и т.п.). В итоге с собой взяли все самое важное. Некоторые даже озаботились комнатными растениями, чтобы те не погибли в наше отсутствие в офисе

Команда достаточно быстро влилась в удаленный режим. Единственный внутренний фактор, который вышибал из плавного течения, это попытка освоить самые разные способы и инструменты коммуникаций одновременно. Т.к. многие стали использовать для работы что-то «свое» (ведь многие вендоры пошли навстречу и предоставили бесплатный доступ к своим приложениям), мы получили потрясающий пример броуновского движения, когда каждый движется по пространству, сталкивается с другим, отлетает иииии… и тем самым удлинили жизненный цикл коммуникации.

Т.к. многие стали использовать для работы что-то «свое» (ведь многие вендоры пошли навстречу и предоставили бесплатный доступ к своим приложениям), мы получили потрясающий пример броуновского движения, когда каждый движется по пространству, сталкивается с другим, отлетает иииии… и тем самым удлинили жизненный цикл коммуникации.

По итогам первых дней такой работы мы почесали затылок, поняли, что так дело не пойдет. Приняли решение, что выбираем набор инструментов коллективно. Даже если используем что-то новое, то используем вместе. И отказываемся от общего использования, если инструмент неудобен и не несет для всех очевидной пользы. В итоге разделили все вплоть до мессенджеров (рабочие чаты – в Telegram, личные – WhatsApp). Это позволяет не дергаться на каждое уведомление и, как следствие, не отвлекаться от ключевых задач.

В целом, если говорить об инструментах, важно помнить, что все-таки первична культура дисциплины. Мы всегда говорим нашим Клиентам, что хаос автоматизировать нельзя, поэтому давайте начнем с процессов: выстроим их, оптимизируем, выявим избыточные или недостающие звенья. Любая технология — это акселератор для бизнеса, но не решение. И инструмент следует выбирать исключительно исходя из тех задач, которые мы собираемся с его помощью решить. А не потому что это модно или «есть у соседа». По итогу у нас получился под каждый проект свой набор инструментов, которые нам действительно сейчас очень помогают.

Любая технология — это акселератор для бизнеса, но не решение. И инструмент следует выбирать исключительно исходя из тех задач, которые мы собираемся с его помощью решить. А не потому что это модно или «есть у соседа». По итогу у нас получился под каждый проект свой набор инструментов, которые нам действительно сейчас очень помогают.

И все же сложности при переходе возникли

В основном сложности эти были внешними. К сожалению, наши Клиенты оказались менее готовы к такому режиму работы. Просто в силу размеров и специфики их деятельности. Поэтому мы стали активно делиться с ними своим опытом, своими инструментами, помогать им с настройкой этих самых инструментов.Забавный момент: На днях всей командой уговаривали сына нашего Клиента, чтобы он поделился с папой наушниками на время совещания

В этих условиях меня, в хорошем смысле этого слова, берет гордость за нашу компанию. Мы ведем себя именно как надежные партнеры. Ведь только в настоящем партнерстве можно опереться на плечо рядом стоящего, когда что-то пошло не так; только в настоящем партнерстве можно прийти за советом и за помощью, а не только за услугой. Только партнер может войти в положение и без всяких «если» и «после» посодействовать в решении вопроса. Ощущение себя таким партнером очень воодушевляет!

Только партнер может войти в положение и без всяких «если» и «после» посодействовать в решении вопроса. Ощущение себя таким партнером очень воодушевляет!

Десять лайфхаков, которые сделают дачную жизнь проще

1. Больше возможностей

Этот простой лайфхак увеличит полезный объем тачки в 3 раза. Для этого сшейте большой мешок (можно из старых мешков из-под сахара), либо широкое кольцо, нижний край которого прикрепите к краям тачки.

2. Раскладной горшок

Да, такие контейнеры существуют! Они хороши для растений, которые нужно часто пересаживать. При пересадке горшок достаточно разделить на две части. Корневая система цветка вместе с земляным комом останется в целости и сохранности. Как, собственно, и сам горшок — его можно использовать и в дальнейшем.

Такой чудо-контейнер легко смастерить самостоятельно. Разрежьте пополам пластиковый горшок (лучше делать это раскаленным ножом или специальной насадкой для паяльника), потом соедините части скотчем или изолентой и задекорируйте (или вставьте в кашпо большего размера). И не забудьте о блюдце-поддоне, чтобы излишкам влаги было куда стекать.

И не забудьте о блюдце-поддоне, чтобы излишкам влаги было куда стекать.

3. Мусорный бак из шин

Парадокс состоит в том, что из старых шин, которые впору выбросить на свалку, можно сделать отличные баки для сбора мусора на участке. Объем такого бака около 100-200 л.

4. Вспомогательная ручка для инструментов

По мнению изобретателей, такая дополнительная ручка облегчит работу с садовыми инструментами и уменьшит нагрузку на спину. Ее можно фиксировать на удобной высоте, снимать и переставлять на другие инструменты.

5. Тапочки для обуви

Хороший вариант, если во время работы на улице нужно зайти в дом всего на пару минут. Ведь намного проще постирать тапочки, чем бегать с тряпкой по дому, вытирая грязные следы. Ткань тапочек должна хорошо впитывать влагу, не промокать и не скользить (это обеспечит резиновая подошва).

6. Портативный фильтр из пластиковой бутылки

Чтобы сделать фильтр, бутылку разрезают на три части (смотрите рисунок). Горлышко перемещают в нижнюю часть (это будет «носик кувшина»), во вторую часть вставляют картридж (отверстие должно соответствовать диаметру картриджа; если есть зазор, его закрывают тефлоновой лентой). Затем фильтрующий блок вставляют в нижнюю часть. После этого можно наливать воду.

Затем фильтрующий блок вставляют в нижнюю часть. После этого можно наливать воду.

7. Набор для розжига костра

Если в картонную коробку для яиц вложить древесные угли, то получится хороший набор для быстрого разведения костра.

8. Манжеты из носков для мобильного телефона

Во время работы в огороде или в саду часто не знаешь, куда деть телефон. Эта идея с носком доказывает, что неразрешимых проблем не существует. Нужно взять носок, отрезать верхнюю часть, сложить вдвое, чтобы получился «карман» для телефона, вот и все. Дизайн и комфорт манжет всецело зависит от материала и рисунка носков. Их можно надевать и поверх одежды (свитера, куртки), чтобы телефон был всегда под рукой.

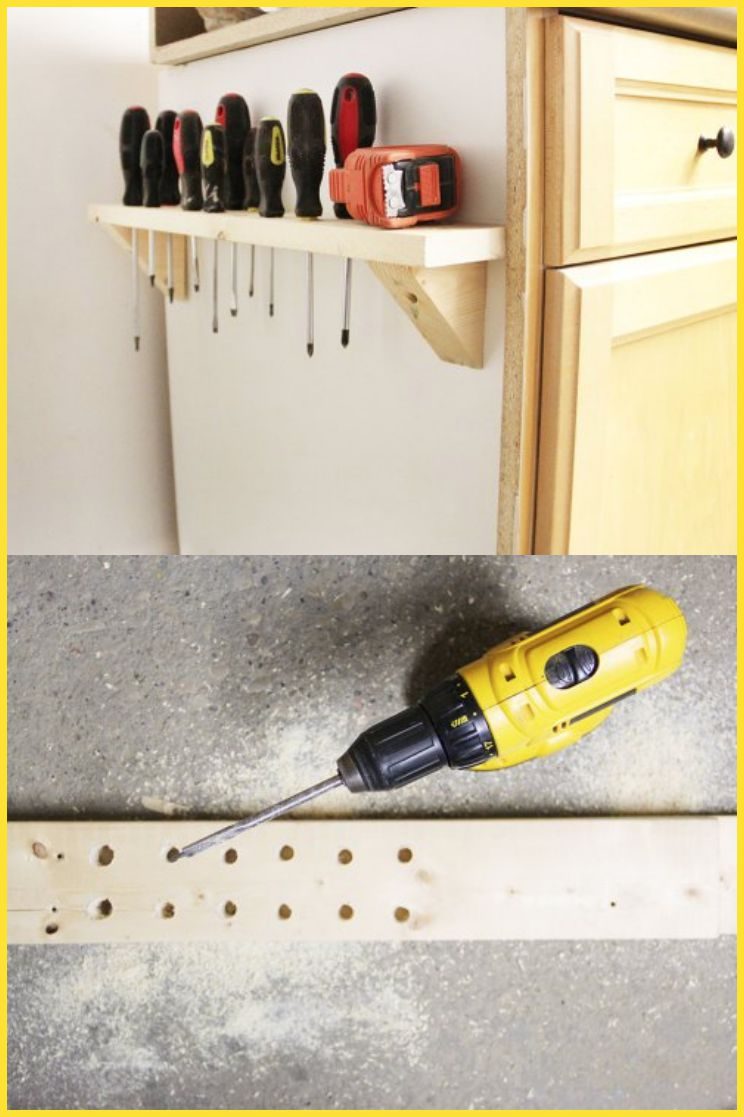

9. «Апгрейд» инструментов

Как только вы купите новые садовые инструменты, сразу же покрасьте ручки «фамильной» краской, чтобы не было путаницы, если вам придется когда-то одолжить их соседям. Кроме того, для удобства хранения высверлите в ручке отверстие и проденьте в него шнурок. Теперь инструменты можно вешать на любой крючок!

Теперь инструменты можно вешать на любой крючок!

10. Вешалка для перчаток

У этой необычной вешалки вместо крючков — прищепки. Теперь перчатки можно сложить по парам — пусть хранятся в полном порядке «до востребования».

30+ лучших инструментов и программного обеспечения для этичного взлома на 2023 год

В области этического взлома или тестирования на проникновение произошли радикальные изменения с появлением автоматизированных инструментов. В настоящее время разрабатывается несколько инструментов, способных ускорить процесс тестирования. Этический взлом помогает организациям лучше защищать свою информацию и системы. Это также один из лучших способов повысить квалификацию специалистов по безопасности организации. Включение этического хакерства в усилия организации по обеспечению безопасности может оказаться исключительно полезным.

Что такое хакерские инструменты и программное обеспечение?

Взлом — это процесс использования различных типов инструментов или технологий в виде компьютерных программ и сценариев для получения доступа к несанкционированным данным в целях обеспечения безопасности компьютерной системы или сети.

Инструменты и программное обеспечение для взлома — это не что иное, как компьютерные программы или сложные типы сценариев, разработанные разработчиками, которые используются хакерами для выявления слабых мест в компьютерных ОС, различных веб-приложениях, а также серверах и сетях. В настоящее время многие работодатели, особенно в банковском секторе, используют инструменты этического взлома для защиты своих данных от злоумышленников. Хакерские инструменты доступны либо в форме с открытым исходным кодом (бесплатное или условно-бесплатное ПО), либо в виде коммерческих решений. Такие инструменты также можно загрузить из браузера, особенно если кто-то хочет использовать их в злонамеренных целях.

Посмотрите видео ниже, которое поможет вам понять, что такое этичный взлом, и основы этического взлома.

Этичные хакерские инструменты используются специалистами по безопасности, особенно для получения доступа к компьютерным системам, чтобы получить доступ к уязвимостям в компьютерных системах, чтобы повысить их безопасность. Специалисты по безопасности используют хакерские инструменты, такие как анализаторы пакетов для перехвата сетевого трафика, взломщики паролей для обнаружения паролей, сканеры портов для определения открытых портов на компьютерах и т. д. Хотя на рынке доступно множество хакерских инструментов, имейте в виду, что следует быть его целью.

Специалисты по безопасности используют хакерские инструменты, такие как анализаторы пакетов для перехвата сетевого трафика, взломщики паролей для обнаружения паролей, сканеры портов для определения открытых портов на компьютерах и т. д. Хотя на рынке доступно множество хакерских инструментов, имейте в виду, что следует быть его целью.

Тем не менее, за последние пару лет сфера сетевого администрирования значительно расширилась. Первоначально он использовался для простого мониторинга сетей, а теперь его можно использовать для управления брандмауэрами, системами обнаружения вторжений (IDS), VPN, антивирусным программным обеспечением и антиспамовыми фильтрами.

Одними из самых известных хакерских инструментов на рынке являются Nmap (Network Mapper), Nessus, Nikto, Kismet, NetStumbler, Acunetix, Netsparker и Intruder, Nmap, Metasploit, Aircrack-Ng и т. д.

Топ этичных хакерских инструментов, на которые стоит обратить внимание в 2022 году

1. Инвикти

Invicti — это инструмент взлома сканера безопасности веб-приложений для автоматического поиска SQL-инъекций, XSS и уязвимостей в веб-приложениях или службах. Обычно он доступен в решении SAAS

Обычно он доступен в решении SAAS

.

Особенности:

- С помощью уникальной технологии сканирования Proof-Based Scanning обнаруживает уязвимости Dead Точно.

- Требуется минимальная конфигурация с масштабируемым решением.

- Автоматически определяет правила перезаписи URL, а также настраиваемые страницы ошибок 404.

- Существует REST API для бесшовной интеграции с SDLC и системами отслеживания ошибок.

- Он сканирует более 1000 веб-приложений всего за 24 часа.

Цена: с функциями Invicti Security будет стоить от 4500 до 26 600 долларов.

2. Усилить WebInspect

Fortify WebInspect — это хакерский инструмент с комплексным динамическим анализом безопасности в автоматическом режиме для сложных веб-приложений и сервисов.

- Используется для выявления уязвимостей безопасности, позволяя тестировать динамическое поведение работающих веб-приложений.

- Он может контролировать сканирование, получая соответствующую информацию и статистику.

- Он обеспечивает централизованное управление программами, отслеживание тенденций уязвимостей, управление соответствием и контроль рисков с помощью одновременного сканирования на профессиональном уровне для начинающих тестировщиков безопасности.

Цена: около 29 долларов.494,00 предоставлен компанией HP с системой безопасности Tran и защитой от вирусов.

3. Каин и Авель

Cain & Abel — это инструмент для восстановления пароля операционной системы, предоставляемый Microsoft.

- Используется для восстановления паролей MS Access

- Может использоваться в сетях Sniffing

- Поле пароля может быть открыто.

- Взламывает зашифрованные пароли с помощью атак по словарю, грубой силы и криптоанализа.

Цена: Бесплатно. Его можно скачать из открытых источников.

Его можно скачать из открытых источников.

4. Nmap (сетевой картограф)

Используется при сканировании портов, одном из этапов этического взлома, и является лучшим программным обеспечением для взлома. Сначала это был инструмент командной строки, затем он был разработан для операционных систем на базе Linux или Unix, и теперь доступна версия Nmap для Windows.

Nmap представляет собой картограф сетевой безопасности, способный обнаруживать службы и хосты в сети и тем самым создавать карту сети. Это программное обеспечение предлагает несколько функций, которые помогают исследовать компьютерные сети, обнаруживать хосты, а также обнаруживать операционные системы. Будучи расширяемым с помощью сценариев, он обеспечивает расширенное обнаружение уязвимостей, а также может адаптироваться к сетевым условиям, таким как перегрузка и задержка при сканировании.

Читайте также: Лучшие сертификаты сетевой безопасности и как выбрать правильный для вас

5.

Несс

Несс

Следующим этическим хакерским инструментом в списке является Nessus. Nessus — самый известный в мире сканер уязвимостей, разработанный надежной сетевой безопасностью. Это бесплатно и в основном рекомендуется для некорпоративного использования. Этот сканер сетевых уязвимостей эффективно находит критические ошибки в любой системе.

Nessus может обнаруживать следующие уязвимости:

- Неисправленные службы и неправильная конфигурация

- Слабые пароли — по умолчанию и общие

- Различные уязвимости системы

6. Никто

Nikto — это веб-сканер, который сканирует и тестирует несколько веб-серверов для выявления устаревшего программного обеспечения, опасных CGI или файлов и других проблем. Он способен выполнять специфичные для сервера, а также общие проверки и распечатки, перехватывая полученные файлы cookie. Это бесплатный инструмент с открытым исходным кодом, который проверяет проблемы конкретной версии на 270 серверах и определяет программы и файлы по умолчанию.

Вот некоторые из основных особенностей хакерского ПО Nikto:

- Инструмент с открытым исходным кодом

- Проверяет веб-серверы и идентифицирует более 6400 CGI или файлов, которые потенциально опасны

- Проверяет серверы на наличие устаревших версий, а также проблем, связанных с версией

- Проверяет подключаемые модули и неправильно сконфигурированные файлы

- Идентифицирует небезопасные программы и файлы

7. Кисмет

Это лучший инструмент для этического взлома, используемый для тестирования беспроводных сетей и взлома беспроводной локальной сети или форвардинга. Он пассивно идентифицирует сети и собирает пакеты, а также обнаруживает не-маяковые и скрытые сети с помощью трафика данных.

Kismet — это анализатор и детектор беспроводных сетей, который работает с другими беспроводными картами и поддерживает режим необработанного мониторинга.

Основные функции программного обеспечения для взлома Kismet включают следующее:

- Работает в ОС Linux, которая может быть Ubuntu, backtrack или более

- Применимо к окнам время от времени

Найдите наши курсы этического хакерства в лучших городах |

8.

NetStumbler

NetStumbler

Это также этический хакерский инструмент, который используется для предотвращения вардрайвинга, который работает в операционных системах на базе Windows. Он способен обнаруживать сети IEEE 902.11g, 802 и 802.11b. Теперь доступна более новая версия этого под названием MiniStumbler.

Программное обеспечение для этического взлома NetStumbler можно использовать в следующих целях:

- Определение конфигурации сети AP (точки доступа)

- Поиск причин помех

- Доступ к силе полученных сигналов

- Обнаружение несанкционированных точек доступа

9. Акунетикс

Этот этический хакерский инструмент полностью автоматизирован, обнаруживает и сообщает о более чем 4500 веб-уязвимостях, включая все варианты XSS и SQL-инъекций. Acunetix полностью поддерживает JavaScript, HTML5 и одностраничные приложения, поэтому вы можете проводить аудит сложных аутентифицированных приложений.

Основные функции включают в себя:

- Общий вид

- Интеграция результатов сканирования в другие платформы и инструменты

- Приоритизация рисков на основе данных

10.

Netsparker

Netsparker

Если вам нужен инструмент, имитирующий работу хакеров, вам нужен Netsparker. Этот инструмент выявляет уязвимости в веб-API и веб-приложениях, такие как межсайтовый скриптинг и SQL Injection.

Характеристики включают:

- Доступен в виде онлайн-сервиса или программного обеспечения Windows

- Уникально проверяет выявленные уязвимости, показывая, что они являются подлинными, а не ложными срабатываниями

- Экономит время, устраняя необходимость ручной проверки

11. Злоумышленник

Этот инструмент представляет собой полностью автоматизированный сканер, который ищет слабые места в кибербезопасности, объясняет обнаруженные риски и помогает устранить их. Intruder берет на себя большую часть тяжелой работы по управлению уязвимостями и предлагает более 9000 проверок безопасности.

Особенности:

- Определяет отсутствующие исправления, неправильные настройки и распространенные проблемы с веб-приложениями, такие как межсайтовые сценарии и SQL Injection

- Интегрируется со Slack, Jira и основными облачными провайдерами

- Приоритизирует результаты на основе контекста

- Проактивно сканирует системы на наличие последних уязвимостей

Читайте также: Введение в кибербезопасность

12.

Nmap

Nmap

Nmap — это сканер портов и безопасности с открытым исходным кодом, а также инструмент исследования сети. Он работает как для отдельных хостов, так и для больших сетей. Специалисты по кибербезопасности могут использовать Nmap для инвентаризации сети, мониторинга работоспособности узлов и служб, а также для управления графиками обновления служб.

Среди особенностей:

- Предлагаем бинарные пакеты для Windows, Linux и Mac OS X

- Содержит средство передачи, перенаправления и отладки данных

- Результаты и средство просмотра с графическим интерфейсом

13. Метасплоит

Платформа Metasploit Framework имеет открытый исходный код, а Metasploit Pro — коммерческое предложение с 14-дневной бесплатной пробной версией. Metasploit предназначен для тестирования на проникновение, и этичные хакеры могут разрабатывать и выполнять коды эксплойтов против удаленных целей.

Особенности включают:

- Межплатформенная поддержка

- Идеально подходит для поиска уязвимостей в системе безопасности

- Отлично подходит для создания средств уклонения и защиты от криминалистики

14.

Aircrack-Ng

Aircrack-Ng

Использование беспроводной сети растет, поэтому обеспечение безопасности Wi-Fi становится все более важным. Aircrack-Ng предлагает этическим хакерам набор инструментов командной строки, которые проверяют и оценивают безопасность сети Wi-Fi. Aircrack-Ng предназначен для таких действий, как атаки, мониторинг, тестирование и взлом. Инструмент поддерживает Windows, OS X, Linux, eComStation, 2Free BSD, NetBSD, OpenBSD и Solaris.

Среди особенностей:

- Поддерживает экспорт данных в текстовые файлы

- Может взламывать ключи WEP и WPA2-PSK, а также проверять карты Wi-Fi

- Поддерживает несколько платформ

15. Wireshark

Wireshark — отличное хакерское программное обеспечение для анализа пакетов данных, которое также может выполнять глубокую проверку большого количества установленных протоколов. Вы можете экспортировать результаты анализа в различные форматы файлов, такие как CSV, PostScript, Plaintext и XML.

Особенности:

- Выполняет захват в реальном времени и автономный анализ

- Кроссплатформенная поддержка

- Позволяет раскрашивать списки пакетов для облегчения анализа

- Это бесплатно

16. ОпенВАС

Сканер Open Vulnerability Assessment Scanner — это полнофункциональный инструмент, выполняющий тестирование с проверкой подлинности и без проверки подлинности, а также настройку производительности. Он предназначен для крупномасштабных сканирований.

OpenVAS обладает возможностями различных высокоуровневых и низкоуровневых интернет-протоколов и промышленных протоколов, поддерживаемых надежным внутренним языком программирования.

17. Карта SQL

SQLMap — это хакерское программное обеспечение с открытым исходным кодом, которое автоматизирует обнаружение и использование брешей SQL Injection и получение контроля над серверами баз данных. Вы можете использовать его для прямого подключения к определенным базам данных. SQLMap полностью поддерживает полдюжины методов SQL-инъекций (слепые логические операции, основанные на ошибках, запросы с накоплением, слепые запросы на основе времени, запросы UNION и внеполосные).

Вы можете использовать его для прямого подключения к определенным базам данных. SQLMap полностью поддерживает полдюжины методов SQL-инъекций (слепые логические операции, основанные на ошибках, запросы с накоплением, слепые запросы на основе времени, запросы UNION и внеполосные).

Возможности SQLMap включают:

- Мощный механизм обнаружения

- Поддерживает выполнение произвольных команд

- Поддерживает MySQL, Oracle, PostgreSQL и другие.

Читайте также: Зачем бизнесу нужны этичные хакеры?

18. Эттеркап

Ettercap — это бесплатный инструмент, который лучше всего подходит для создания пользовательских плагинов.

Среди особенностей:

- Контентная фильтрация

- Анализатор активных подключений

- Анализ сети и хоста

- Активное и пассивное вскрытие множества протоколов

19.

Мальтего

Мальтего

Maltego — это инструмент, предназначенный для анализа ссылок и интеллектуального анализа данных. Он поставляется в четырех формах: бесплатная версия сообщества, Maltego CE; Maltego Classic, который стоит 999 долларов; Maltego XL стоимостью 1999 долларов и серверные продукты, такие как Comms, CTAS и ITDS, по цене от 40 000 долларов. Maltego лучше всего подходит для работы с очень большими графами.

Особенности:

- Поддержка Windows, Linux и Mac OS

- Осуществляет сбор информации и анализ данных в режиме реального времени

- Отображает результаты в удобной для чтения графике

20. Люкс Burp

Этот инструмент для тестирования безопасности предлагается в трех ценовых категориях: Community edition (бесплатно), Professional edition (от 399 долларов США на пользователя в год) и Enterprise edition (от 3999 долларов США в год). Burp Suite позиционирует себя как сканер веб-уязвимостей.

Особенности:

- Планирование сканирования и повторение

- Использует внеполосные методы

- Предлагает интеграцию с CI

21. Джон Потрошитель

Этот бесплатный инструмент идеально подходит для взлома паролей. Он был создан для обнаружения слабых паролей UNIX и может использоваться в DOS, Windows и Open VMS.

Особенности:

- Предлагает настраиваемый взломщик и несколько разных взломщиков паролей в одном комплекте

- Выполняет атаки по словарю

- Проверяет разные зашифрованные пароли

22. Злой IP-сканер

Это бесплатный инструмент для сканирования IP-адресов и портов, правда непонятно, чем он так бесит. Вы можете использовать этот сканер в Интернете или в локальной сети и поддерживает Windows, MacOS и Linux.

Отмеченные особенности:

- Может экспортировать результаты в различных форматах

- Средство интерфейса командной строки

- Расширяемый с большим количеством сборщиков данных

23.

Диспетчер событий безопасности SolarWinds

Диспетчер событий безопасности SolarWinds

SolarWinds делает упор на повышение компьютерной безопасности, автоматически обнаруживая угрозы и отслеживая политики безопасности. Вы можете легко отслеживать файлы журналов и получать мгновенные оповещения, если произойдет что-то подозрительное.

Характеристики включают в себя:

- Встроенный контроль целостности

- Интуитивная приборная панель и пользовательский интерфейс

- Признан одним из лучших инструментов SIEM, помогающий легко управлять хранилищем на картах памяти

24. Трассировка NG

Traceroute фокусируется на анализе сетевых путей. Он может идентифицировать имена хостов, потерю пакетов и IP-адреса, обеспечивая точный анализ через интерфейс командной строки.

Характеристики включают:

- Поддерживает IP4 и IPV6

- Обнаруживает изменения пути и предупреждает вас о них

- Разрешает непрерывное сканирование сети

25.

LiveAction

LiveAction

Это один из лучших этических хакерских инструментов, доступных на сегодняшний день. При использовании в сочетании с анализом пакетов LiveAction он может более эффективно и быстро диагностировать сетевые проблемы.

Среди его основных функций:

- Простой рабочий процесс

- Автоматизирует автоматизированный сбор данных в сети, достаточно быстрый, чтобы можно было быстро реагировать на предупреждения системы безопасности

- Его пакетная аналитика обеспечивает глубокий анализ

- Развертывание на месте для использования в устройствах

26. QualysGuard

Если вам нужен инструмент защиты от хакеров, который проверяет уязвимости в облачных онлайн-системах, не ищите дальше. QualysGuard позволяет компаниям оптимизировать свои решения по обеспечению соответствия требованиям и обеспечению безопасности, включая безопасность в инициативы цифровой трансформации.

Лучшие характеристики:

- Всемирно известный онлайн-инструмент для взлома

- Масштабируемое комплексное решение для всех видов ИТ-безопасности

- Анализ данных в реальном времени

- Реагирует на угрозы в реальном времени

27. WebInspect

WebInspect — это автоматизированный инструмент динамического тестирования, который хорошо подходит для проведения этических хакерских операций. Он предлагает хакерам динамический всесторонний анализ сложных веб-приложений и сервисов.

Особенности:

- Позволяет пользователям контролировать сканирование с помощью релевантной статистики и информации с первого взгляда

- Содержит множество технологий, подходящих для тестировщиков разного уровня, от новичка до профессионала

- Проверяет динамическое поведение веб-приложений с целью выявления уязвимостей в системе безопасности

28.

Хэшкэт

Хэшкэт

Взлом паролей — важная часть этического взлома, а Hashcat — надежный инструмент для взлома. Это может помочь этическим хакерам проверить безопасность паролей, восстановить потерянные пароли и обнаружить данные, хранящиеся в хеше.

Примечательные особенности включают в себя:

- Открытый исходный код

- Поддержка нескольких платформ

- Поддерживает распределенные сети взлома

- Поддерживает автоматическую настройку производительности

29. L0phtCrack

Это инструмент для восстановления и аудита паролей, который может выявлять и оценивать уязвимости паролей в локальных сетях и на компьютерах.

Особенности:

- Легко настраиваемый

- Устраняет проблемы со слабыми паролями путем принудительного сброса пароля или блокировки учетных записей

- Оптимизирует оборудование благодаря поддержке многоядерных процессоров и нескольких графических процессоров.

30. Радужная трещина

Вот еще одна запись в категории взлома паролей. Он использует радужные таблицы для взлома хэшей, применяя для этого алгоритм компромисса между временем и памятью.

Особенности:

- Работает в Windows и Linux

- Командная строка и графический интерфейс пользователя

- Единый формат файла радужной таблицы

31. IKECrack

IKECrack — это инструмент для взлома аутентификации с преимуществом открытого исходного кода. Этот инструмент предназначен для проведения атак по словарю или методом полного перебора. IKECrack пользуется солидной репутацией благодаря успешному выполнению криптографических задач.

Особенности:

- Сильный акцент на криптографию

- Идеально подходит как для коммерческого, так и для личного использования

- Бесплатно

32.

Сбокс

Сбокс

SBoxr — еще один хакерский инструмент с открытым исходным кодом, в котором основное внимание уделяется тестированию уязвимостей. Он имеет благоприятную репутацию настраиваемого инструмента, который позволяет хакерам создавать свои собственные настраиваемые сканеры безопасности.

Основные характеристики:

- Простота использования и графический интерфейс

- поддерживает Ruby и Python

- Использует эффективный и мощный механизм сканирования

- Генерирует отчеты в форматах RTF и HTML

- Проверяет наличие более двух десятков типов веб-уязвимостей

33. Медуза

Medusa — один из лучших онлайн-инструментов для быстрого параллельного взлома паролей методом перебора паролей для этичных хакеров.

Особенности:

- Включает гибкий пользовательский ввод, который может быть указан различными способами

- Поддерживает множество служб, позволяющих удаленную аутентификацию

- Один из лучших инструментов для параллельного тестирования на основе потоков и тестирования методом грубой силы

34.

Каин и Авель

Каин и Авель

Каин и Авель — это инструмент, используемый для восстановления паролей для операционной системы Microsoft. Он раскрывает поля паролей, обнюхивает сети, восстанавливает пароли MS Access и взламывает зашифрованные пароли, используя атаки грубой силы, словаря и криптоанализа.

35. Зенмап

Это приложение с открытым исходным кодом является официальным программным обеспечением Nmap Security Scanner и является мультиплатформенным. Zenmap идеально подходит для любого уровня опыта, от новичков до опытных хакеров.

Среди особенностей:

- Администраторы могут отслеживать новые хосты или службы, которые появляются в их сетях, и отслеживать существующие отключенные службы

- Графический и интерактивный просмотр результатов

- Может рисовать карты топологии обнаруженных сетей

Гениальные лайфхаки с ручными инструментами, которые вам нужно знать

Ручные инструменты — это прекрасно, но они еще лучше, если вы творчески используете их для задач, для которых они не предназначены.

By Family Handyman Editors

Избегайте некрасивых следов от молотка

FAMILY HANDYMAN

Гвозди легче забивать, если вы делаете полный ход. Но недостатком является то, что если вы пропустите шляпку гвоздя, вы оставите глубокий «слоновий след» на настиле. Используйте подушку из фанеры толщиной 6 мм, чтобы защитить доски настила на случай, если вы промахнетесь молотком. Это позволяет вам сосредоточиться на забивании гвоздей, не беспокоясь о вмятинах на досках настила. Просто начните гвоздь. Затем наденьте на гвоздь небольшой квадрат из фанеры толщиной 6 мм и откиньте его. Снимите фанеру для последнего удара.

Реклама

Проверка косых пропилов

FAMILY HANDYMAN

Простой способ проверить, настроена ли ваша настольная пила на 45 градусов, — это отрезать короткую часть обрезка, а затем держать ее под прямым углом. Пробел означает, что ваш угол выключен.

Следуйте этим советам, чтобы получить более узкие углы.

Круг превращается в квадрат

СЕМЕЙНЫЙ РАЗНОМЕЧНИК

Вот волшебный способ начертить дуги и окружности для деталей проекта. Вбейте два финишных гвоздя на концах желаемого диаметра, затем поверните обрамляющий квадрат относительно гвоздей, удерживая карандаш в углу квадрата. Сбрызните нижнюю сторону квадрата силиконом или натрите его парафином, чтобы он скользил более гладко. Затем немного потренируйтесь, чтобы почувствовать технику трехточечного контакта.

Вбейте два финишных гвоздя на концах желаемого диаметра, затем поверните обрамляющий квадрат относительно гвоздей, удерживая карандаш в углу квадрата. Сбрызните нижнюю сторону квадрата силиконом или натрите его парафином, чтобы он скользил более гладко. Затем немного потренируйтесь, чтобы почувствовать технику трехточечного контакта.

Как затянуть деревянные хомуты?

FAMILY HANDYMAN

«Струбцины для дерева с ручным шурупом — одни из самых полезных и универсальных инструментов в моей мастерской. Но я всегда забываю, в какую сторону их повернуть, чтобы сделать их больше или меньше, и более чем в половине случаев я делаю неправильный выбор. Теперь я рисую стрелку вверх или вниз на концах зажима вместе со словами «больше» и «меньше». Больше никаких догадок!» – Кеннет «Док» Греги

Ознакомьтесь с нашим важным руководством по зажимам.

Зажим для пистолета для герметика

FAMILY HANDYMAN

Знаете ли вы, что пистолет для герметика можно использовать в качестве зажима? Идеально подходит для склеивания небольших предметов, таких как разделочная доска. Просто поместите пару кусочков дерева или картона на концы пистолета для герметика, а затем нажмите на спусковой крючок, чтобы применить давление.

Просто поместите пару кусочков дерева или картона на концы пистолета для герметика, а затем нажмите на спусковой крючок, чтобы применить давление.

Индивидуальный ключ для патрона

FAMILY HANDYMAN

Если вы когда-нибудь царапали пальцы при затягивании сверлильного патрона, вам понравится этот совет. Сначала измерьте диаметр и длину рукоятки ключа и просверлите соответствующее отверстие в конце деревянного дюбеля диаметром 100 x 20 мм. Затем зажмите рукоятку в тисках и молотком вбейте дюбель в патрон.

Преимущества? Помимо того, что вы больше не будете царапать пальцы о шестерни, у вас будет увеличенный рычаг с меньшими усилиями и гораздо более удобный захват при затягивании патрона.

Реклама

Ножовка для резки заподлицо

THE FAMILY HANDYMAN

Подрезайте дюбеля заподлицо на предметах изысканной мебели, не оставляя царапин на прилегающей поверхности. Нанесите пару слоев малярной ленты или один слой клейкой ленты на полотно ножовки с незаклеенной частью между ними для распиловки. Во время пиления лента немного приподнимает лезвие, чтобы оно не поцарапало окружающую древесину. После распиливания слегка отшлифуйте дюбель, чтобы выровнять его с древесиной.

Во время пиления лента немного приподнимает лезвие, чтобы оно не поцарапало окружающую древесину. После распиливания слегка отшлифуйте дюбель, чтобы выровнять его с древесиной.

Не пропустите наше важное руководство по ручным пилам.

Шпатель-шпатель

FAMILY HANDYMAN

Шурупы для гипсокартона очень полезны. Вы можете не только использовать их по своему основному назначению, они идеально подходят для крепления металла к дереву, и многие люди используют их вместо шурупов. Однако, если вы попытаетесь выкрутить шуруп для гипсокартона, который не попал в шпильку, он просто закрутится и не выйдет. Таким образом, чтобы вывернуть винт, просуньте край шпателя под головку винта и слегка надавите наружу, когда будете выкручивать винт. Виола! Сразу выйдет без проблем.

Добавление линейки с отверстием под ключ к вашему рабочему столу

FAMILY HANDYMAN

Вы можете установить съемную металлическую линейку с отверстием под ключ на переднем крае рабочего стола, чтобы упростить измерения на рабочем столе и обеспечить легкий доступ для измерения и маркировки проектов в другом месте.