Check IP or domain for spam lists- DNSBL spam database test

SMTP Service TOP Test for spam Валидатор Email Spam listsSMTP diagnostics

Тест на спам заниманием некоторое время (5-20 сек).

Более 97 листов

Проверка IP-адреса или домена по 97 популярным DNSBL спискам (блэк-листам)

Только важные

Только популярные DNSBL списки реально влияющие на попадание писем в спам

Актуально

Регулярная проверка на работоспособность и актуальность DNSBL списков (спам-листов)

Быстро и точно

Многопоточная проверка по 97 DNSBL спискам (спам-листов) за считанные секунды

Инструкция

Инструкции по удалению IP-адреса или домена из DNSBL листа (спам-листов)

Домен и IP

Возможность проверки наличия в DNSBL списках не только IP-адреса, но и домена

Реал-тайм

Проверка IP-адреса или домена на DNSBL листы (спам-листы) в реальном времени

API-интерфейс

Удобный и быстрый API для проверки IP-адреса или домена на DNSBL списки

What is a spam database and how to get there

DNSBL or spam database is a black list of domain names and ip-addresses. There are dozens of different DNSBLs on the network, each of which uses its own criteria to add and exclude an IP address or domain from its list. Most spam filters use different DNSBLs to check that incoming emails are not sent from sites whose domain names are blacklisted. DNSBL is usually the first line of defense against spam.

There are dozens of different DNSBLs on the network, each of which uses its own criteria to add and exclude an IP address or domain from its list. Most spam filters use different DNSBLs to check that incoming emails are not sent from sites whose domain names are blacklisted. DNSBL is usually the first line of defense against spam.

Getting into such lists is easy, for example, in the case of suspicion of spamming, you need to make sure that nobody uses your mail server for malicious purposes. It is highly recommended to configure reverse DNS detection for the mail server. You can check the correctness of the mail server settings through our online smtp test.

Addresses-traps. Large mail services have some mailboxes that have been abandoned by their owners for a long time. Usually they wait half a year or a year, as the user does not enter his / her account, and then they start using it to calculate spam. The usage algorithm is quite simple: when a message arrives at such an email, it is spam, and the sender of the message is a spammer. This sender is immediately blacklisted by domains or IP, the sender»s reputation drops, the rest of the letters are spammed or blocked at all and do not reach other destinations. It is necessary to clean the customer base, remove known traps and all inactive addresses. We also recommend that you check the letter for spam, this can prevent spam databases from entering.

This sender is immediately blacklisted by domains or IP, the sender»s reputation drops, the rest of the letters are spammed or blocked at all and do not reach other destinations. It is necessary to clean the customer base, remove known traps and all inactive addresses. We also recommend that you check the letter for spam, this can prevent spam databases from entering.

Checking for blacklists will show whether the specified URL or IP address is specified in DNSBL or SURBL systems. These systems are used by system email administrators to keep spam messages open before they reach their users. Mail services also check these sheets and make decisions about sending or blocking messages.

Вопросы и ответы

У Вас остались вопросы и Вам необходима консультация?

Задать свой вопрос

Проверка IP-адреса сервера и домена в спам-базах

Инструкции

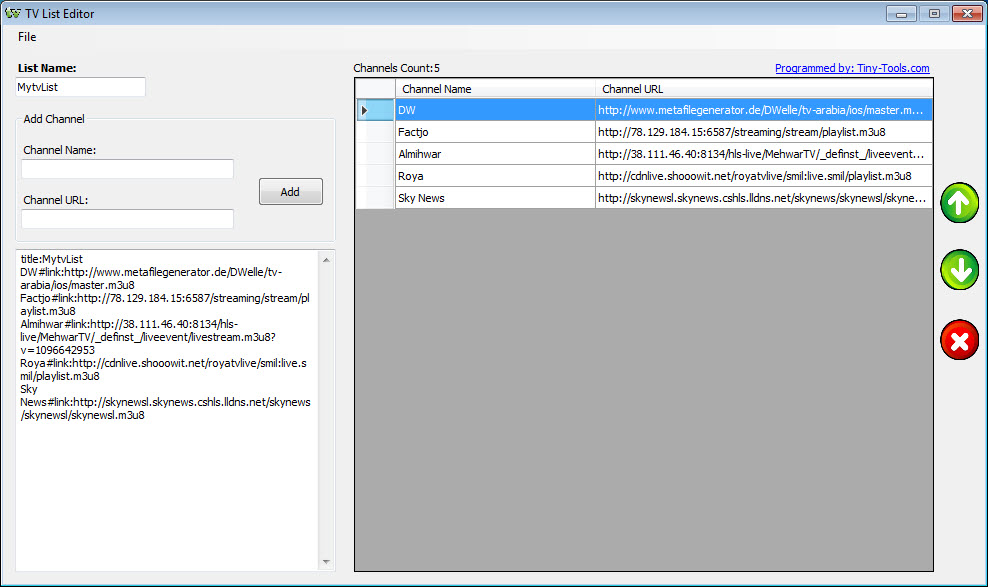

2 сервиса, которые помогут найти домен в блэклистах

Каждый раз, когда вы отправляете email-письмо, сервер получателя проверяет вашу репутацию. Суть проверки — узнать, добросовестный вы отправитель или нет, можно ли вам доверять. Если с репутацией все ОК, email-письма попадают во «Входящие», если есть сомнения — сообщения уходят в «Спам» или блокируются.

Суть проверки — узнать, добросовестный вы отправитель или нет, можно ли вам доверять. Если с репутацией все ОК, email-письма попадают во «Входящие», если есть сомнения — сообщения уходят в «Спам» или блокируются.

Каждый почтовый провайдер (Gmail, Mail.ru и другие) считают репутацию по-разному. Никто не знает, как работает алгоритм, но на репутацию точно влияют:

- Контент, дизайн и верстка email-письма.

- Статистика рассылок: как люди открывают email-письма и переходят по ссылкам, как часто жалуются на спам и отписываются.

- Качество базы и наличие в ней спам-ловушек.

Также алгоритмы проверяют наличие вашего домена и IP в спам-базах (блэклистах). Попасть в эти списки можно, если в базе есть спам-ловушки или подписчики часто жалуются на спам в email-письмах.

Разбираемся, как проверить IP на спам и при необходимости выбраться из блэклиста.

Как работают черные списки

Популярные блэклисты

Как узнать, находится ли IP-адрес и домен в черных списках

Что делать, чтобы не попасть в блэклист

Как работают черные списки

Черный список (блэклист) — это IP-адреса или домены, которые рассылают спам. Их списки хранятся на серверах, к которым могут обращаться почтовые провайдеры (те же Mail.ru или Gmail). Отправитель, который засветился в одном из блэклистов, получает минус к репутации и с большей вероятностью попадет в спам.

Их списки хранятся на серверах, к которым могут обращаться почтовые провайдеры (те же Mail.ru или Gmail). Отправитель, который засветился в одном из блэклистов, получает минус к репутации и с большей вероятностью попадет в спам.

Черных списков много. Одни из них более достоверные — на них обращают внимание крупные провайдеры почты. Другие используются небольшими организациями. Блэклисты могут быть платные и бесплатные.

Попробуйте сервис рассылки с высокой доставляемостью

Доставляем больше 99% писем. Заботимся о репутации своих серверов. Боремся со спамерами.

Попробовать

Популярные блэклисты

Делюсь 5 блэклистами, которые сильнее всего влияют на доставляемость.

Spamhaus. По нашему мнению, наиболее достоверный блэклист, который всегда заносит IP или домен по делу. Если домен или IP попадут в Spamhaus, email-письма перестанут доставляться на основные почты: Mail.ru, Yandex, Google, Microsoft (Hotmail, AOL, MSN, Live), Yahoo. У Spamhaus хорошая техподдержка, которая быстро реагирует на обращения. Если исправить проблему, IP и домен исключат из блэклиста.

У Spamhaus хорошая техподдержка, которая быстро реагирует на обращения. Если исправить проблему, IP и домен исключат из блэклиста.

Spamcop. Это не только блэклист, но и сервис, чтобы пользователи могли пожаловаться на рассылку. Если кто-то сделает это, то скоро вам придет уведомление от провайдера с просьбой решить проблему.

SORBS. Блэклист, на который не обращают внимание крупные почтовики. В основном, его используют организации. У SORBS много адресов-ловушек, поэтому отправители часто попадают в него. Радует, что у них хорошая техподдержка — из блэклиста нетрудно удалиться.

URIBL. Блэклист только для доменов. Если попасть сюда несколько раз, то выбраться уже практически нереально. На этот блэклист обращают внимание многие почтовики.

Proofpoint. Не столь популярный блэклист, но им пользуются Apple. Если IP попадет в Proofpoint, email-письма перестанут приходить на адреса @icloud.com и @me.com.

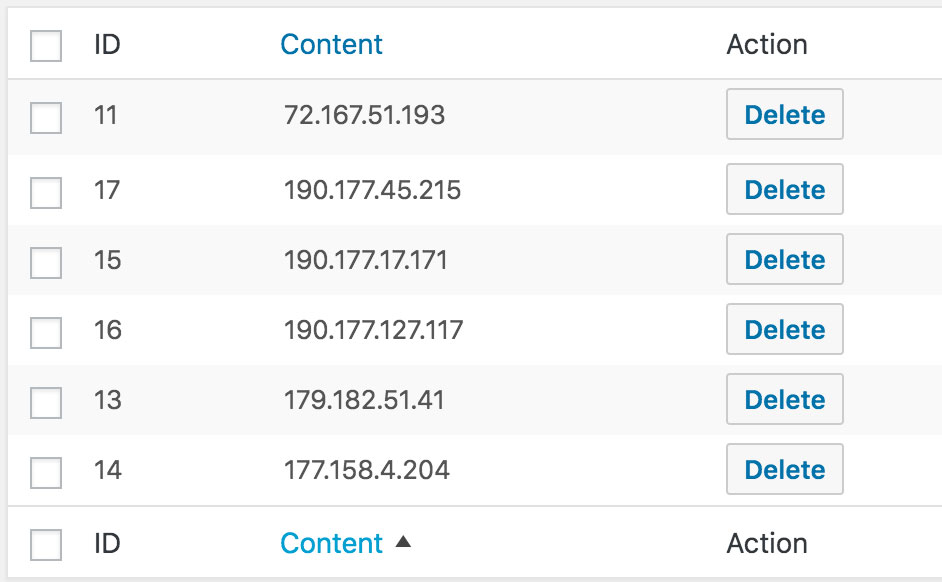

Как узнать, находится ли IP-адрес и домен в черных списках

Почти во всех блэклистах можно проверить наличие конкретного IP или домена в списке. Например, можно зайти в Spamhaus Reputation checker и ввести там IP или домен для проверки. На картинке видно, что адрес 87.246.187.125 не содержится в их блэклисте:

Например, можно зайти в Spamhaus Reputation checker и ввести там IP или домен для проверки. На картинке видно, что адрес 87.246.187.125 не содержится в их блэклисте:

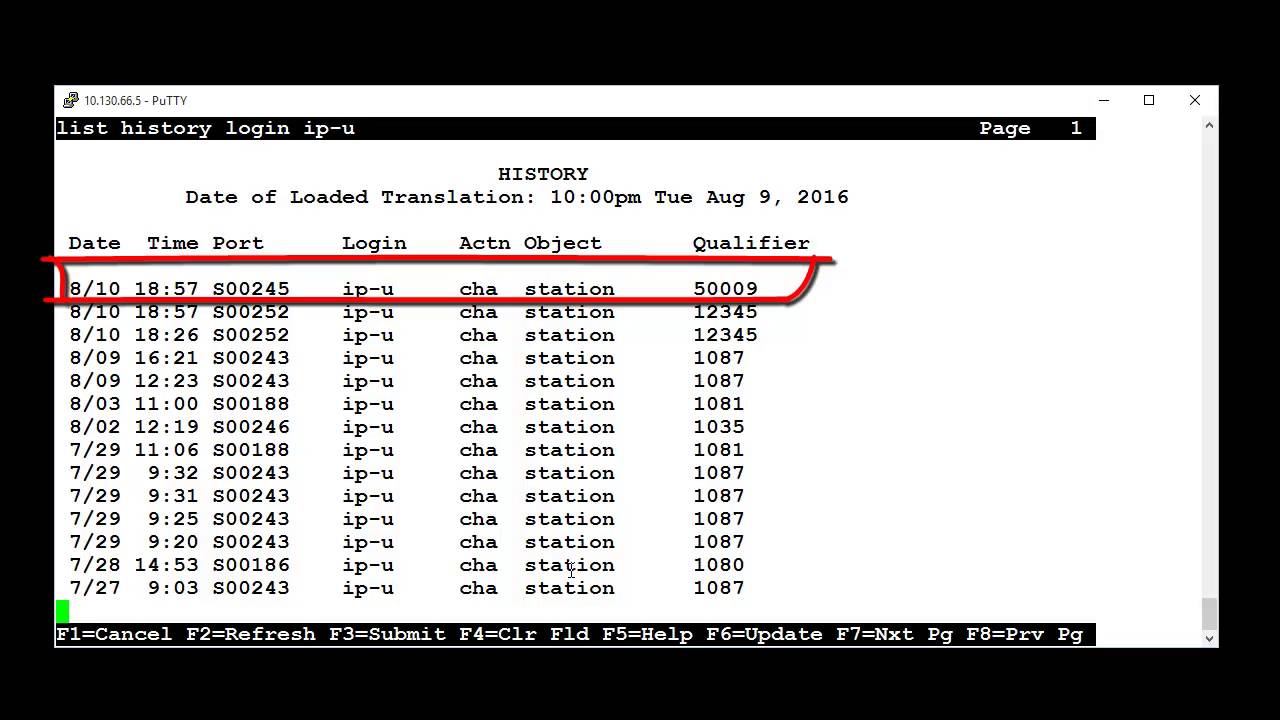

Если вы — почтовый администратор, и у вас есть доступ к логам отправки писем, то информацию о блэклистах можно посмотреть в логах ошибок доставки. Обычно сразу же в ответе принимающего сервера содержится ссылка, по которой можно связаться с техподдержкой блэклиста. Например:

5.7.1 Service unavailable; client [88.245.185.85] blocked using Cloudmark Sender Intelligence (Visit http://csi.cloudmark.com/reset-request/ if you feel this is in error.)

Это ответ принимающего сервера, который говорит, что сервер использует блэклист Cloudmark Sender Intelligence. Адрес 88.245.185.85 находится в этом черном списке. Перейдя по ссылке http://csi.cloudmark.com/reset-request/ можно подать запрос на удаление IP-адреса из блэклиста.

Чтобы не проверять вручную, в каких IP и DNS блэклистах находятся ваши адреса, можно воспользоваться сервисом MxToolBox. Он проверяет адрес или домен на наличие более чем в 100 блэклистах. Для этого зайдите в раздел Blacklists, введите IP-адрес или домен, и нажмите на кнопку «blacklist check».

Он проверяет адрес или домен на наличие более чем в 100 блэклистах. Для этого зайдите в раздел Blacklists, введите IP-адрес или домен, и нажмите на кнопку «blacklist check».

На изображении ниже видно, что MxToolBox проверил адрес 87.246.187.125 по 88 блэклистам. Этого IP нет ни в одном из них.

Похожую проверку можно пройти также в сервисе Mail-Tester. Отличие от MxToolBox в том, что Mail-tester даёт ответ не только по блэклистам, но и по контенту email-письма.

Что делать, чтобы не попасть в блэклист

Ответ очень простой: не нужно рассылать спам. А вот понимание, что такое спам, часто отличается у блэклистов и у маркетологов.

Прежде всего, чтобы не попасть в спам-лист, нужно заботиться о гигиене базы. Блэклисты имеют в своем арсенале тысячи спам-ловушек, которые могут подписываться на любые рассылки или просто лежать на разных сайтах. Если email-письмо приходит на адрес спам-ловушки, блэклист имеет все основания считать, что это — спам.

Что считает спамом крупнейший блэклист Spamhaus:

- Рассылку без согласия адресатов.

Если адресаты не давали согласия на получение писем, то рассылка считается спамом.

Если адресаты не давали согласия на получение писем, то рассылка считается спамом. - Рассылку без двойного подтверждения. Если пользователь не перешел по ссылке в первом письме для подтверждения, то такая рассылка также считается спамом.

Рассылка без двойного подтверждения — боль многих маркетологов. У некоторых компаний просто не настроена эта функция. Это может быть опасно: в рассылку без двойного подтверждения могут попасть спам-ловушки и тогда шансы прописаться в блэклистах возрастут в разы. Рассказываем, как настроить double opt-in.

Мы рекомендуем следить за базой email-адресов и добавлять туда только тех, кто подтвердил свое согласие переходом по ссылке в письме. В этом случае шанс попасть в блэклист минимальный.

Другие материалы по теме

Поделиться

СВЕЖИЕ СТАТЬИ

Другие материалы из этой рубрики

Не пропускайте новые статьи

Подписывайтесь на соцсети

Делимся новостями и свежими статьями, рассказываем о новинках сервиса

«Честно» — авторская рассылка от редакции Unisender

Искренние письма о работе и жизни. Свежие статьи из блога. Эксклюзивные кейсы

Свежие статьи из блога. Эксклюзивные кейсы

и интервью с экспертами диджитала.

Оставляя свой email, я принимаю Политику конфиденциальности

Наш юрист будет ругаться, если вы не примете 🙁

Как запустить email-маркетинг с нуля?

В бесплатном курсе «Rock-email» мы за 15 писем расскажем, как настроить email-маркетинг в компании. В конце каждого письма даем отбитые татуировки об email ⚡️

*Вместе с курсом вы будете получать рассылку блога Unisender

Оставляя свой email, я принимаю Политику конфиденциальности

Наш юрист будет ругаться, если вы не примете 🙁

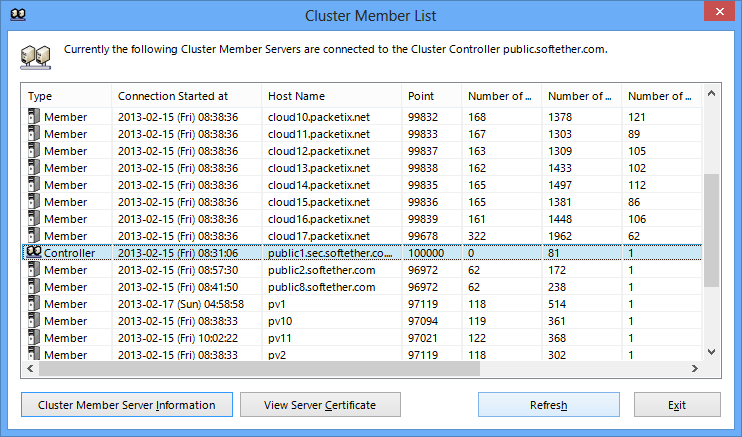

Памятка по маске подсети

Памятка по маске подсети

См. также RFC 1878.

также RFC 1878.

| Адреса | Хосты | Сетевая маска | Сумма класса C | |

|---|---|---|---|---|

| /30 | 2 | 255.255.255.252 | 1/64 | |

| /29 | 8 | 6 | 255.255.255.248 | 1/32 |

| /28 | 16 | 14 | 255.255.255.240 | 1/16 |

| /27 | 32 | 30 | 255.255. 255.224 | 1/8 |

| /26 | 64 | 62 | 255.255.255.192 | 1/4 |

| /25 | 128 | 126 | 255.255.255.128 | 1/2 |

| /24 | 256 | 254 | 255.255.255.0 | 1 |

| /23 | 512 | 510 | 255.255. 254.0 254.0 | 2 |

| /22 | 10 24 | 1022 | 255.255.252.0 | 4 |

| /21 | 2048 | 2046 90 022 | 255.255.248.0 | 8 |

| /20 | 4096 | 4094 | 255.255.240.0 | 16 |

| /19 | 8192 | 8190 | 255.255.224.0 | 32 |

| /18 | 16384 | 16382 | 255.255.192.0 | 64 900 22 |

| /17 | 32768 | 32766 | 255.255.128.0 | 128 |

| 65536 | 65534 | 255.255.0.0 | 256 |

/25 — 2 подсети — 126 хостов/подсеть

| /30 — 64 подсети — 2 хоста/подсеть

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

/26 — 4 подсети — 62 хоста/подсеть

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

/27 — 8 подсетей — 30 хостов в подсети

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

/28 — 16 подсетей — 14 хостов/подсеть

| /29 — 32 подсети — 6 хостов/подсеть

|

Памятка по IP-адресам

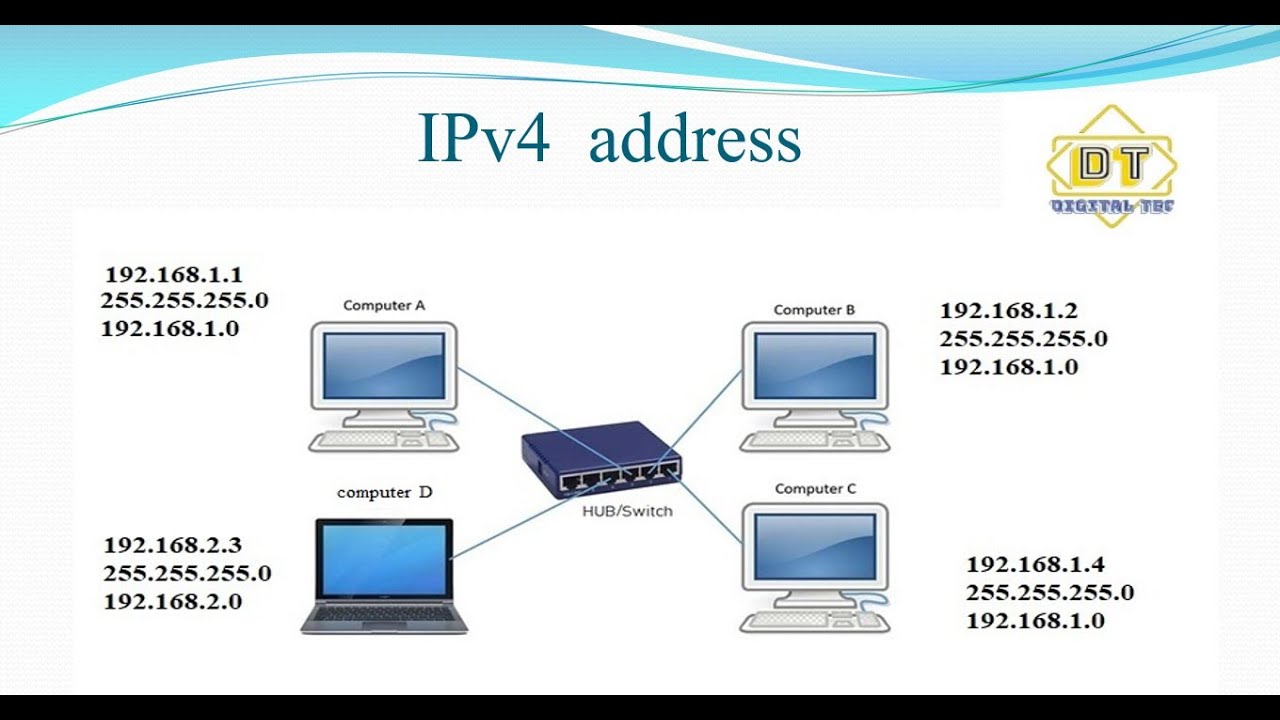

Пять классов IPv4:

Начальные биты класса Начало Конец Маска подсети по умолчанию А (CIDR/8) 00000001 1.0.0.0 126.255.255.255 255.0.0.0 Б (CIDR/16) 10000000 128.0.0.0 191.255.255.255 255.255.0.0 C (CIDR/24) 11000000 192.0.0.0 223.255.255.255 255.255.255.0 Д 11100000 224.0.0.0 239.255.255.255 Е 11110000 240.0.0.0 255.255.255.0

Возможные подсети для суффикса /8 (традиционный класс A):

Сеть CIDR Доступные доступные хосты Всего нотация Маска Сети на используемые хосты в сети /8 256 255.0.0.0 1 16777214 16777214 00000000 /9 128 255.128.0.0 2 8388606 16777212 10000000 /10 64 255.192.0.0 4 4194302 16777208 11000000 /11 32 255.224.0.0 8 2097150 16777200 11100000 /12 16 255.240.0.0 16 1048574 16777184 11110000 /13 8 255.248.0.0 32 524286 16777152 11111000 /14 4 255.252.0.0 64 262142 16777088 11111100 /15 2 255.254.0.0 128 131070 16776960 11111110

Возможные подсети для суффикса /16 (традиционный класс B):

Сеть CIDR Доступные доступные хосты Всего нотация Маска Сети на используемые хосты в сети /16 256 255.255.0.0 1 65534 65534 00000000 /17 128 255.255.128.0 2 32766 65532 10000000 /18 64 255.255.192,0 4 16382 65528 11000000 /19 32 255.255.224.0 8 8190 65520 11100000 /20 16 255.255.240.0 16 4094 65504 11110000 /21 8 255.255.248.0 32 2046 65472 11111000 /22 4 255.255.252.0 64 1022 65408 11111100 /23 2 255.255.254.0 128 510 65280 11111110

Возможные подсети для суффикса /24 (традиционный класс C):

Сеть CIDR Доступные доступные хосты Всего нотация Маска Сети на используемые хосты в сети /24 256 255.255.255.0 1 254 254 00000000 /25 128 255.255.255.128 2 126 252 10000000 /26 64 255.255.255.192 4 62 248 11000000 /27 32 255.255.255.224 8 30 240 11100000 /28 16 255.255.255.240 16 14 224 11110000 /29 8 255.255.255.248 32 6 192 11111000 /30 4 255.255.255.252 64 2 128 11111100 /31 2 255.255.255.254 128 2 * 256 11111110 * применимо только к каналам точка-точка

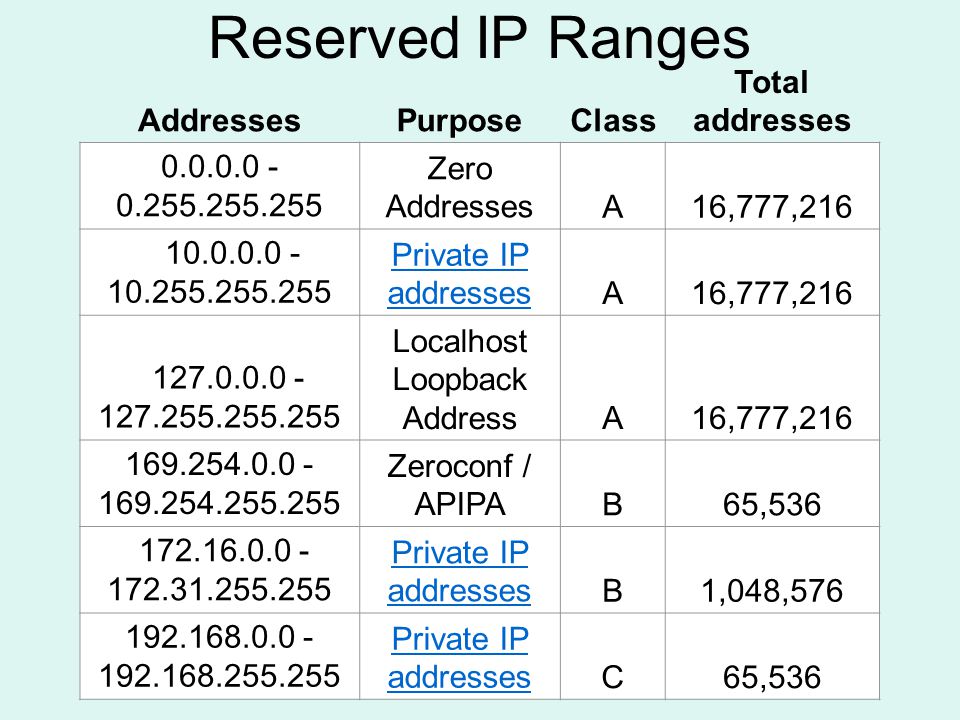

Управление по присвоению номеров в Интернете (IANA) зарезервировало

следующие три блока пространства IP-адресов для частных интернетов:

10.0.0.0 - 10.255.255.255 (префикс 10/8)

172.16.0.0 - 172.31.255.255 (префикс 172.16/12)

192.168.0.0 - 192.168.255.255 (префикс 192.

Если адресаты не давали согласия на получение писем, то рассылка считается спамом.

Если адресаты не давали согласия на получение писем, то рассылка считается спамом. 0

0 48

48 115

115 177-.178

177-.178 240

240 94

94 128

128 41-.46

41-.46 169-.174

169-.174 0.0.0 223.255.255.255 255.255.255.0

Д 11100000 224.0.0.0 239.255.255.255

Е 11110000 240.0.0.0 255.255.255.0

0.0.0 223.255.255.255 255.255.255.0

Д 11100000 224.0.0.0 239.255.255.255

Е 11110000 240.0.0.0 255.255.255.0

255.240.0 16 4094 65504 11110000

/21 8 255.255.248.0 32 2046 65472 11111000

/22 4 255.255.252.0 64 1022 65408 11111100

/23 2 255.255.254.0 128 510 65280 11111110

255.240.0 16 4094 65504 11110000

/21 8 255.255.248.0 32 2046 65472 11111000

/22 4 255.255.252.0 64 1022 65408 11111100

/23 2 255.255.254.0 128 510 65280 11111110